Vụ việc của r1z cho thấy cách các initial access broker kiếm tiền từ việc khai thác lỗ hổng firewall và bán quyền truy cập vào hệ thống doanh nghiệp ở quy mô lớn. Đồng thời, đây cũng là ví dụ điển hình cho thấy chỉ cần những sai sót kéo dài trong OPSEC (Operational Security), toàn bộ chuỗi hoạt động tội phạm có thể để lại các dấu vết đủ rõ để bị lần ra trong thời gian dài.

Tội phạm mạng thường để lại những dấu vết có thể làm lộ toàn bộ chiến dịch của chúng. Trong vụ việc này, cơ quan thực thi pháp luật đã theo dõi các tương tác của đối tượng trên nhiều diễn đàn khác nhau, từ đó dần phát hiện các mẫu hành vi và mối liên hệ xuyên suốt theo thời gian. Từ những digital footprint đó, các nhà điều tra đã ghép nối được nhiều tín hiệu nhận dạng dẫn tới danh tính ngoài đời thực. Đây là một ví dụ rõ ràng cho thấy sự kiên trì và khả năng quan sát có hệ thống có thể làm lộ những hoạt động vốn được che giấu rất kỹ.

r1z là ai?

Theo hồ sơ được nêu trong bài, giới chức Mỹ đã bắt giữ một đối tượng tội phạm mạng hoạt động dưới bí danh “r1z” sau khi xâm nhập và theo dõi hoạt động của hắn trên diễn đàn XSS. Danh tính thực sau đó được xác định là Feras Albashiti, quốc tịch Jordan. Đối tượng này hoạt động như một initial access broker – tức môi giới bán quyền truy cập trái phép vào mạng doanh nghiệp, kèm theo các công cụ hack và malware cho những nhóm tội phạm khác.

Một đặc vụ FBI hoạt động chìm đã trực tiếp tiếp cận hắn, mua quyền truy cập vào các mạng đã bị compromise cùng với loại malware có khả năng vô hiệu hóa nhiều sản phẩm endpoint detection và EDR. Chính quá trình tương tác đó đã giúp giới chức quan sát hoạt động của r1z từ bên trong, từ đó gắn persona “r1z” với Albashiti, liên hệ hạ tầng của hắn với một vụ ransomware lớn, và xây dựng hồ sơ truy tố. Albashiti sau đó bị dẫn độ sang Mỹ và nhận tội trong việc bán quyền truy cập vào ít nhất 50 công ty.

Hoạt động của r1z trên nhiều diễn đàn tội phạm mạng

Theo dữ liệu từ KELA, có khoảng 1.600 bài đăng được gán cho actor này trên nhiều diễn đàn như XSS, Nulled, Altenen, RaidForums, BlackHatWorld và Exploit. Tin nhắn cuối cùng được ghi nhận trên XSS xuất hiện vào tháng 12/2023 và bàn về một phiên bản cracked của Cobalt Strike. Đối tượng này cũng từng được quan sát đang rao bán quyền truy cập vào SonicVPN và vào các công ty đã bị compromise tại Mỹ, châu Âu, Mexico và nhiều khu vực khác, trong đó nhiều lời rao có mức truy cập ở cấp RCE (Remote Code Execution).

Ngoài ra, một số bài đăng được viết bằng tiếng Nga, bao gồm cả hoạt động trên các diễn đàn có nguồn gốc từ Nga. Trong suốt quá trình hoạt động, r1z còn được ghi nhận là đang bán một công cụ EDR killer, nhiều khả năng chính là công cụ từng được quảng bá là có hiệu quả ngay cả với các môi trường của FBI. Hắn cũng công khai chia sẻ TOX contact để liên lạc tiếp theo với người mua.

OSINT và các dấu hiệu attribution liên kết tới r1z

KELA cho biết họ đã theo dõi actor này từ năm 2022 và thu thập thêm được nhiều thông tin liên quan đến danh tính gần như theo thời gian thực. Khi tìm kiếm username của hắn trên các nguồn dữ liệu trong data lake, KELA tìm thấy nhiều tài khoản liên quan trên:

- RaidForums

- Nulled

- Doxbin

- CrackedTo

- BreachForums

- Altenen

Những tài khoản này được liên kết với hai địa chỉ email: gits.systems@gmail.com và cobaltstrike@tutanota.com. Trong đó, địa chỉ Tutanota có vẻ chỉ là email tạm thời mà r1z sử dụng, còn địa chỉ Gmail lại để lộ nhiều dấu vết hơn. Phân tích cho thấy Gmail này xuất hiện trong ít nhất 30 cơ sở dữ liệu bị rò rỉ, bao gồm các thông tin như password, số điện thoại, username khác, ngày sinh và địa chỉ IP gắn với các nhà cung cấp Internet thông thường tại Jordan, không phải VPN.

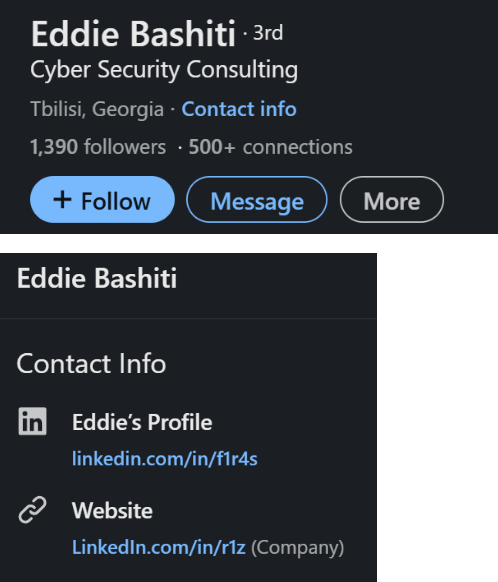

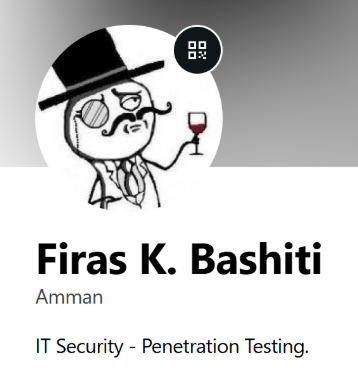

Đáng chú ý hơn, địa chỉ Gmail này còn được liệt kê là thông tin liên hệ của một công ty tên OrientalSecurity tại Amman, đi cùng với tên đầy đủ và số điện thoại của Firas. Một số bài đăng Facebook liên quan đến tuyển dụng cho công ty này cũng được tìm thấy. Trong một vụ rò rỉ khác, KELA còn phát hiện một tài khoản Gravatar được đăng ký dưới tên cá nhân Firas K. Bashiti, với chức danh “IT Security – Penetration Testing”. Tài khoản này sử dụng đúng ảnh đại diện từng xuất hiện trên nhiều diễn đàn dưới bí danh r1z. Các username khác cũng được tìm thấy trong các vụ leak gồm OrientalSecurity, j0rd4n14n, bashiti, j0, f1r4s và Eddy_BAck0o.

Telegram, website và các dấu vết số tự làm lộ danh tính

Actor này còn vận hành một kênh Telegram mang tên @secr1z, nơi hắn chia sẻ cùng một TOX address từng xuất hiện trong các bài đăng trên diễn đàn. Khoảng hai năm trước, KELA từng cố gắng liên hệ với hắn qua tài khoản Telegram @j0rd4n14n, nhưng bị phủ nhận. Người dùng tài khoản này nói rằng thường xuyên bị nhắn nhầm và dự định sẽ đổi username. Chỉ vài phút sau, tài khoản đã đổi cả ảnh đại diện lẫn username thành -j0 và xóa toàn bộ đoạn hội thoại.

Dù có phủ nhận, TOX ID – vốn là định danh duy nhất với từng người dùng – đã giúp KELA tự tin liên kết actor mang bí danh r1z với chính tài khoản Telegram đó. Việc xác thực thêm còn đến từ website sec-r1z.com, được quảng bá qua kênh Telegram và chứa một tệp có tên join.txt liệt kê đúng TOX address tương tự.

Website sec-r1z.com được tạo từ năm 2009. Theo dữ liệu WHOIS, website này cũng để lộ thông tin cá nhân của Firas, bao gồm chính địa chỉ Gmail nói trên, cùng với địa chỉ và số điện thoại. Dựa trên các bản lưu trữ, website từng có nhiều biến thể khác nhau, trong đó có thời điểm nó là một diễn đàn an ninh mạng bằng tiếng Ả Rập. Từ địa chỉ Gmail đó, actor này được cho là đã đăng ký ít nhất 60 website, phần lớn liên quan đến lĩnh vực IT và Jordan, đa số đều được đăng ký qua công ty ENOM.

Mạng xã hội và danh tính ngoài đời thực

Việc rà soát sự hiện diện của Firas trên mạng xã hội đã dẫn tới thêm nhiều phát hiện. Những bức ảnh dùng ở các profile khác nhau trùng khớp với ảnh đại diện từng gắn với hoạt động diễn đàn của r1z, từ đó tạo liên kết trực tiếp giữa các tài khoản.

Trên LinkedIn, Firas mô tả mình là một Information Technology Architect and consultant, tuyên bố có kinh nghiệm trong cyber threats, cloud, network, web và penetration testing. Đáng chú ý, phần thông tin liên hệ trên hồ sơ này còn chứa URL linkedin.con/in/r1z, càng làm mối liên hệ giữa danh tính ngoài đời và persona tội phạm mạng trở nên rõ hơn.

Các bài đánh giá trên Google Maps cho thấy hắn từng đi tới Nga và để lại nhiều review ở Georgia, phù hợp với thông tin cho rằng hắn đang ở đó vào thời điểm bị bắt. Bài review gần nhất được ghi nhận cách đây khoảng hai năm. Tài khoản Facebook của hắn, tương tự LinkedIn, sử dụng tên “Eddie Bashiti”, có thể là biệt danh hoặc tên thay thế nhằm giảm khả năng bị phát hiện khi gắn với các hoạt động phạm pháp. Một tài khoản YouTube cũng được tìm thấy, chủ yếu đăng tải các video liên quan đến hacking.

Kết luận

Vụ việc này cho thấy việc lộ diện của threat actor nhiều khi không bắt nguồn từ một bước đột phá điều tra quá tinh vi, mà đến từ sự yếu kém lặp đi lặp lại trong operational security. Dù đã cố gắng tách biệt persona phạm tội với danh tính thật, r1z vẫn liên tục tái sử dụng username, hình ảnh, email, hạ tầng và các kênh liên lạc trên diễn đàn, dịch vụ trực tuyến và mạng xã hội. Chính điều đó tạo nên một digital footprint dày đặc và có thể bị truy vết.

KELA cho biết họ đã nhận diện và theo dõi actor này từ nhiều năm trước bằng cách tương quan các tín hiệu trong data lake của mình. Điều này cho thấy OSINT kết hợp với theo dõi underground một cách bền bỉ có thể bóc tách toàn bộ sự hiện diện số của một threat actor từ rất lâu trước khi lực lượng thực thi pháp luật chính thức hành động. Và quan trọng hơn, nó nhấn mạnh một thực tế quen thuộc trong an ninh mạng: ngay cả những cybercriminal có kinh nghiệm cũng thường tự phá hỏng lớp che giấu của mình chỉ vì những sai lầm OPSEC rất cơ bản.

Unitas cam kết đồng hành cùng doanh nghiệp, cung cấp các giải pháp và phân tích an ninh mạng tiên tiến nhất. Để nhận được tư vấn chuyên sâu hoặc hỗ trợ nhanh chóng, vui lòng liên hệ với chúng tôi qua email: info@unitas.vn hoặc Hotline: (+84) 939 586 168.