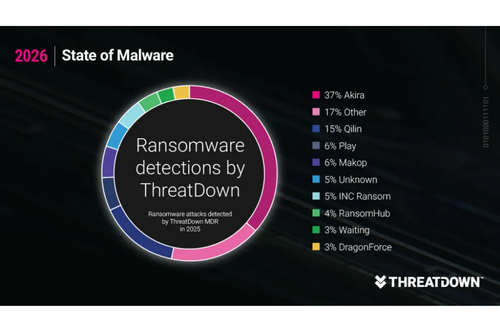

Báo cáo ThreatDown 2026 State of Malware ghi lại một thời điểm chuyển giao đặc biệt – khi thế giới tấn công mạng do con người điều khiển giao thoa với tương lai tấn công được vận hành bởi máy móc.

Những điểm chính

- Malware đang dần biến mất; các cuộc tấn công hands-on-keyboard đang chiếm ưu thế

- Tội phạm mạng sử dụng AI đã chuyển từ suy đoán sang thực tế

- Hậu quả của các cuộc tấn công mạng hiện đã ảnh hưởng đến thế giới vật lý

- Doanh nghiệp vừa và nhỏ (SMEs) phải đối mặt với các mối đe dọa tương tự doanh nghiệp lớn

Được công bố hôm nay, báo cáo ThreatDown 2026 State of Malware đánh dấu một thời điểm chuyển giao quan trọng – khi thế giới xâm nhập hệ thống do con người thực hiện đang gặp gỡ tương lai tấn công mạng do máy móc vận hành. Báo cáo phân tích cách AI đang tái định hình bối cảnh mối đe dọa, ý nghĩa của điều này đối với đội ngũ phòng thủ và cách các tổ chức có thể chuẩn bị cho một năm mà hacker con người sẽ trao lại chiến thuật cho những đối thủ máy móc không mệt mỏi, có khả năng tự học hỏi, thích nghi và mở rộng quy mô tấn công.

Bài học từ năm 2025 và dự báo cho năm 2026

Báo cáo 2026 State of Malware chỉ ra những bài học quan trọng mà các tổ chức có thể rút ra từ năm 2025, đồng thời dự đoán cách bối cảnh an ninh mạng sẽ tiếp tục thay đổi trong năm 2026.

Chi phí của tấn công mạng được đo bằng các nhà máy đóng cửa

Năm 2025 cho thấy rõ ràng rằng hậu quả của tấn công mạng không còn giới hạn ở việc mã hóa dữ liệu hay yêu cầu tiền chuộc. Ví dụ:

- Tháng 5, ransomware gây ra sự cố mất hệ thống công nghệ tại hệ thống 14 bệnh viện của Kettering Health ở Ohio

- Tháng 6, cuộc tấn công vào United Natural Foods khiến kệ hàng tại 30.000 cửa hàng tạp hóa bị trống rỗng

- Tháng 8, một cuộc tấn công mạng khiến hoạt động sản xuất ô tô toàn cầu của Jaguar Land Rover bị đình trệ trong 5 tuần, ảnh hưởng đến các cơ sở tại Anh, Trung Quốc, Slovakia, Ấn Độ và Brazil

Vấn đề thiệt hại lan rộng không chỉ xảy ra với các tập đoàn lớn. Dữ liệu từ Hiscox năm 2025 cho thấy 80% SMEs bị tấn công ransomware đã trả tiền chuộc, nhưng chỉ 60% khôi phục được dữ liệu. Trong khi đó, cứ ba doanh nghiệp thì có một doanh nghiệp phải chịu khoản phạt đáng kể và gần 30% ghi nhận sự sụt giảm doanh thu, niềm tin khách hàng hoặc cơ hội kinh doanh mới.

Tội phạm mạng đã đạt đến quy mô máy móc

AI đang tự động hóa malware nhanh hơn khả năng thích ứng của các hệ thống bảo mật.

Sự phổ biến của ransomware cùng thư viện ngày càng lớn các phương thức tấn công có thể triển khai sẵn khiến SMEs phải đối đầu với các tác nhân đe dọa tương tự doanh nghiệp lớn, trong khi nguồn lực hạn chế hơn và hậu quả thường nghiêm trọng hơn.

AI chính thức bước vào cuộc chiến

Năm 2025 đánh dấu bước ngoặt khi những dự đoán về việc AI được sử dụng trong tội phạm mạng trở thành hiện thực. Deepfake đã trở thành công cụ phổ biến trong các chiến dịch social engineering, trong khi CEO OpenAI Sam Altman cảnh báo rằng AI đã “hoàn toàn đánh bại” các hệ thống xác thực bằng giọng nói và khuôn mặt tiên tiến được các ngân hàng sử dụng.

Vào tháng 8, Anthropic phát hiện chiến dịch ransomware tự động đầu tiên khi một tác nhân đe dọa sử dụng Claude Code agent để tự động hóa tấn công nhiều mục tiêu, bao gồm các tổ chức trong lĩnh vực y tế và quốc phòng. Hệ thống AI này thực hiện:

- Thu thập thông tin từ hàng nghìn điểm VPN

- Đánh cắp thông tin xác thực

- Xâm nhập mạng nội bộ

- Phân tích dữ liệu bị đánh cắp

- Tạo thông báo đòi tiền chuộc được cá nhân hóa

Sau đó, các cuộc tấn công phức tạp hơn tiếp tục xuất hiện. Đến cuối năm, các nhóm tội phạm đã chứng minh rằng các AI agent có thể phối hợp thực hiện nhiều cuộc xâm nhập phức tạp cùng lúc với rất ít sự giám sát từ con người.

Tốc độ, tính ẩn mình và thời gian phản ứng ngày càng thu hẹp

Đặc điểm nổi bật của các cuộc xâm nhập hiện đại là tốc độ và khả năng ẩn mình. Thời gian tồn tại của các cuộc tấn công đã giảm mạnh khi hacker rút ngắn các giai đoạn tấn công xuống chỉ còn vài giờ nhằm vượt qua khả năng phát hiện và phản ứng của con người.

Bằng cách hành động nhanh hơn, kẻ tấn công tạo ra ít cảnh báo hơn, khai thác lỗ hổng trong khung giờ ngoài giờ làm việc hoặc cuối tuần, và hoàn thành các giai đoạn quan trọng trước khi đội ngũ bảo mật kịp can thiệp.

Song song với đó là sự tập trung vào việc che giấu hoạt động. Thay vì sử dụng malware dễ bị phát hiện, hacker ngày càng “live off the land”, nghĩa là tận dụng các công cụ hợp pháp, thông tin xác thực bị đánh cắp và phần mềm giám sát từ xa để hòa lẫn vào hoạt động IT bình thường.

Các hệ thống không được quản lý, shadow IT và thiết bị không còn được hỗ trợ đã trở thành môi trường trung gian để hacker thu thập thông tin, vô hiệu hóa hệ thống phòng thủ và triển khai ransomware từ xa mà không bị phát hiện.

Thách thức mới đối với đội ngũ bảo mật

Kết quả là một sự thay đổi căn bản trong thách thức mà đội ngũ bảo mật phải đối mặt. Họ không còn chạy đua để ngăn chặn một malware riêng lẻ mà phải xác định ý đồ tấn công được che giấu bên trong các hoạt động quản trị hệ thống thông thường – thường diễn ra với tốc độ của máy móc.

Khi các cuộc tấn công sử dụng AI tiếp tục phát triển trong năm 2026, những tổ chức phụ thuộc vào quy trình vá lỗi chậm, khả năng giám sát không đầy đủ hoặc phản ứng thụ động sẽ nhận ra rằng khoảng thời gian để phát hiện và ngăn chặn xâm nhập đã khép lại.

Unitas cam kết đồng hành cùng doanh nghiệp, cung cấp các giải pháp và phân tích an ninh mạng tiên tiến nhất. Để nhận được tư vấn chuyên sâu hoặc hỗ trợ nhanh chóng, vui lòng liên hệ với chúng tôi qua email: info@unitas.vn hoặc Hotline: (+84) 939 586 168.