Quản lý ai có thể truy cập vào hệ thống và dữ liệu của bạn là một trong những thách thức quan trọng nhất mà các tổ chức hiện đại phải đối mặt. Các mối đe dọa mạng không ngừng phát triển, và việc đảm bảo chỉ những người phù hợp mới được truy cập vào các tài nguyên nhạy cảm là điều quan trọng để bảo vệ doanh nghiệp của bạn. Đó là lúc các giải pháp quản lý danh tính và truy cập (IAM) phát huy vai trò của mình.

Quản lý Danh tính và Truy cập (IAM) là gì?

IAM kết hợp các chính sách, quy trình và công nghệ để quản lý danh tính số và kiểm soát quyền truy cập. Với các giải pháp IAM, người dùng có thể truy cập vào các tài nguyên họ cần để thực hiện công việc của mình, đồng thời giảm thiểu rủi ro truy cập trái phép. Framework này áp dụng cho nhân viên, đối tác, nhà cung cấp và thậm chí cả khách hàng, tùy thuộc vào nhu cầu của tổ chức.

Các thành phần chính của IAM bao gồm:

- Xác thực: Quá trình này xác nhận danh tính của người dùng thông qua thông tin xác thực như mật khẩu, sinh trắc học hoặc xác thực đa yếu tố (MFA). MFA đặc biệt hiệu quả vì nó yêu cầu nhiều hình thức xác minh, chẳng hạn như mật khẩu và mã dùng một lần (one-time code) được gửi đến thiết bị của người dùng.

- Ủy quyền: Sau khi xác thực, IAM xác định những gì người dùng có thể truy cập dựa trên vai trò và quyền được gán trong tổ chức.

- Quản lý Vòng đời Người dùng (User Lifecycle): IAM xử lý toàn bộ vòng đời quyền truy cập của người dùng, từ việc đưa vào hệ thống và gán quyền cho đến việc chỉnh sửa quyền truy cập khi vai trò thay đổi và thu hồi quyền khi người dùng rời khỏi tổ chức.

IAM nhằm mục đích cân bằng giữa khả năng truy cập và bảo mật, cung cấp quyền truy cập liền mạch cho người dùng được ủy quyền đồng thời ngăn chặn truy cập trái phép có thể làm tổn hại hệ thống và dữ liệu nhạy cảm.

Lợi ích của các giải pháp IAM là gì?

Một số lợi ích lớn nhất của việc sử dụng các giải pháp IAM bao gồm:

Tăng cường bảo mật

IAM giảm thiểu nguy cơ truy cập trái phép, rò rỉ dữ liệu và các mối đe dọa từ bên trong. Với các tính năng như MFA và kiểm soát truy cập dựa trên vai trò (role-based access control), IAM củng cố khả năng phòng thủ của tổ chức trước các mối đe dọa mạng.

Tuân thủ quy định

Các ngành như tài chính, y tế và sản xuất phải tuân thủ các luật bảo vệ dữ liệu nghiêm ngặt như GDPR, HIPAA và PCI-DSS. IAM giúp các tổ chức đáp ứng các yêu cầu này bằng cách thực thi chính sách bảo mật, tạo ra dấu vết kiểm toán (audit trails) và đảm bảo trách nhiệm giải trình (accountability).

Cải thiện trải nghiệm người dùng

IAM hợp lý hóa quản lý truy cập bằng cách tự động hóa các quy trình như đặt lại mật khẩu, cấp quyền và đăng nhập một lần (single sign-on – SSO). Điều này không chỉ giảm gánh nặng về mặt quản trị mà còn cung cấp cho người dùng quyền truy cập nhanh chóng, hiệu quả hơn vào các công cụ họ cần.

Khả năng mở rộng cho doanh nghiệp đang phát triển

Khi tổ chức phát triển, việc quản lý quyền truy cập của người dùng trên các nhóm, ứng dụng và hệ thống mở rộng trở nên ngày càng phức tạp. Các giải pháp IAM cung cấp công cụ mở rộng thích nghi với nhu cầu thay đổi, giúp doanh nghiệp duy trì bảo mật mà không làm giảm năng suất.

Kiểm soát và hiển thị tập trung

IAM cung cấp cho tổ chức một nền tảng hợp nhất để quản lý và giám sát quyền truy cập của người dùng trên toàn môi trường CNTT. Cách tiếp cận tập trung này cải thiện khả năng hiển thị các mẫu truy cập, cho phép xác định và giảm thiểu rủi ro bảo mật nhanh chóng.

IAM và Zero Trust Security hoạt động cùng nhau như thế nào?

IAM và Zero Trust Security có mối liên hệ chặt chẽ. Zero Trust hoạt động theo nguyên tắc “never trust, always verify”, yêu cầu xác thực và giám sát liên tục người dùng và thiết bị. IAM đóng vai trò quan trọng trong việc thực hiện các nguyên tắc này bằng cách liên tục quản lý quyền truy cập và đảm bảo rằng người dùng chỉ có thể xem các tài nguyên họ được ủy quyền truy cập vào.

Ví dụ, trong một môi trường zero trust, IAM có thể yêu cầu xác thực thích nghi (adaptive authentication). Nếu một người dùng cố gắng truy cập dữ liệu nhạy cảm từ một thiết bị hoặc vị trí mới, hệ thống có thể yêu cầu xác minh bổ sung. Điều này đảm bảo an ninh mà không làm gián đoạn trải nghiệm người dùng.

IAM cũng cho phép tổ chức thực thi quyền truy cập tối thiểu (least privilege access), một nguyên tắc chính của kiến trúc zero trust. Bằng cách giới hạn quyền truy cập chỉ trong phạm vi cần thiết, tổ chức giảm thiểu bề mặt tấn công và giảm rủi ro liên quan đến tài khoản bị xâm phạm.

Doanh nghiệp sử dụng giải pháp IAM như thế nào?

IAM cung cấp một framework hợp nhất để quản lý quyền truy cập với các ngành khác nhau, đảm bảo cả bảo mật và khả năng sử dụng trong môi trường đa dạng. Dưới đây là một số ví dụ về cách doanh nghiệp sử dụng IAM:

- Chăm sóc sức khỏe: IAM đảm bảo hồ sơ sức khỏe điện tử (EHR) chỉ được truy cập bởi nhân viên được ủy quyền, đáp ứng yêu cầu của HIPAA và bảo vệ quyền riêng tư của bệnh nhân. Nó cũng tạo điều kiện cho quyền truy cập từ xa an toàn cho nhà cung cấp dịch vụ chăm sóc sức khỏe.

- Tài chính: IAM giúp các tổ chức tài chính tuân thủ quy định như PCI-DSS bằng cách bảo vệ quyền truy cập vào hệ thống thanh toán và dữ liệu khách hàng nhạy cảm. Nó cũng giảm thiểu rủi ro liên quan đến nhà cung cấp bên thứ ba (third-party).

- Bán lẻ: Bằng cách triển khai SSO và các phương pháp xác thực an toàn, IAM cải thiện trải nghiệm khách hàng cho các nền tảng thương mại điện tử đồng thời bảo vệ dữ liệu người dùng.

- Sản xuất: IAM hỗ trợ hợp tác an toàn giữa các nhóm và đối tác bên ngoài bằng cách quản lý quyền truy cập vào hệ thống điều khiển công nghiệp (ICS) và mạng công nghệ vận hành (OT) được chia sẻ.

Sự khác biệt giữa IAM và PAM là gì?

Trong khi các giải pháp quản lý danh tính và truy cập tập trung vào quản lý quyền truy cập cho tất cả người dùng trong tổ chức, quản lý truy cập đặc quyền (Privileged Access Manangement – PAM) được thiết kế đặc biệt để bảo vệ các tài khoản có quyền cấp cao. Các tài khoản này, chẳng hạn như quản trị viên hệ thống hoặc quản lý CNTT, thường có quyền truy cập vào hệ thống và dữ liệu nhạy cảm, khiến chúng trở thành mục tiêu chính cho các cuộc tấn công mạng.

Các khác biệt chính giữa IAM và PAM bao gồm:

- Phạm vi: IAM quản lý quyền truy cập cho tất cả người dùng, trong khi PAM dành riêng cho việc bảo mật các tài khoản đặc quyền.

- Tính năng: PAM bao gồm các khả năng như giám sát session, lưu trữ thông tin xác thực và quyền truy cập đúng thời điểm (just-in-time) để giảm nguy cơ sử dụng sai hoặc xâm phạm.

- Mục tiêu: IAM nhằm mục đích hợp lý hóa và bảo mật quyền truy cập chung, trong khi PAM tập trung vào việc bảo vệ tài sản quan trọng và giảm thiểu rủi ro như mối đe dọa từ bên trong hoặc vi phạm từ bên ngoài.

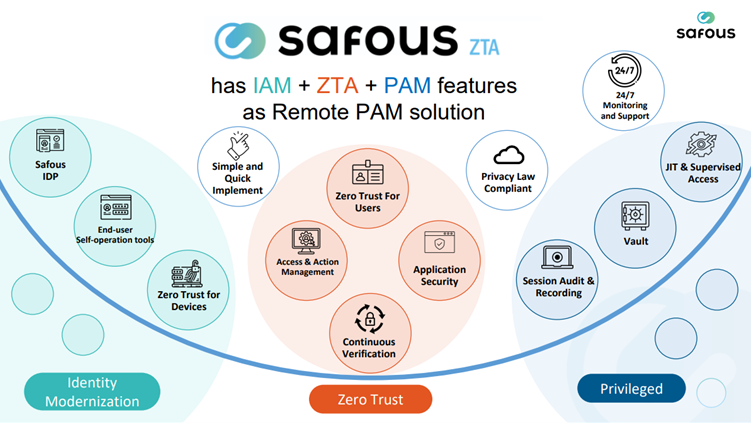

Tích hợp IAM với quản lý quyền truy cập đặc quyền từ xa ( Remote Privileged Access Management – RPAM) mang lại giải pháp mạnh mẽ, đơn giản cho doanh nghiệp muốn củng cố thế trận bảo mật của mình. Cùng nhau, chúng giải quyết cả quản lý truy cập chung và những thách thức riêng biệt của việc bảo mật tài khoản đặc quyền.

Củng cố bảo mật của bạn với Safous ZTA

Giải pháp quản lý danh tính và truy cập (IAM) đóng vai trò lớn trong việc giúp doanh nghiệp bảo mật dữ liệu nhạy cảm, đơn giản hóa quyền truy cập của người dùng và duy trì tuân thủ các quy định. Có một chiến lược IAM mạnh mẽ đảm bảo rằng chỉ những người phù hợp mới có thể truy cập hệ thống quan trọng, giảm thiểu nguy cơ vi phạm và hoạt động trái phép ngay cả khi các mối đe dọa mạng ngày càng trở nên tinh vi.

Safous ZTA kết hợp IAM và RPAM trong một framework Zero Trust mạnh mẽ, mang đến một giải pháp all-in-one cho những thách thức an ninh mạng ngày nay. Với Safous ZTA, khách hàng sẽ có được cách tiếp cận bảo mật hợp nhất giúp bảo vệ khỏi các mối đe dọa mạng đang phát triển đồng thời nâng cao khả năng kiểm soát vận hành.

Thông tin về hãng cung cấp giải pháp

Unitas là nhà phân phối ủy quyền tại Việt Nam của các hãng công nghệ lớn của thế giới: Commvault, ExaGrid, VergeIO, Nexsan, DDN, Tintri, MinIO, LogicMonitor, Netgain, Kela, UltraRed, Quokka, Safous, Hackuity, Cyabra, Cymetrics, ThreatDown, F-Secure, OutSystems, Micas Networks …