Bản phân tích này cung cấp cái nhìn toàn diện về Qilin – một nhóm ransomware-as-a-service (RaaS) đã nổi lên như một mối đe dọa lớn từ năm 2022. Trong chiến dịch từ tháng 8-9/2025, nhóm đã thực hiện 70 vụ tấn công ransomware chỉ trong 30 ngày, nhắm vào nhiều ngành và khu vực khác nhau.

QILIN LÀ AI?

Qilin (còn gọi là Agenda) là một nhóm tội phạm mạng vận hành theo mô hình RaaS: cung cấp công cụ ransomware và tống tiền cho các đối tác (affiliates). Cách tiếp cận “kinh doanh hóa” này giúp nhóm mở rộng quy mô, tấn công đa khu vực và duy trì nhịp độ hoạt động đều đặn.

Kho vũ khí của Qilin gồm nhiều biến thể ransomware có thể tấn công Windows, Linux và ESXi, kết hợp với nhiều phương thức truy cập ban đầu: khai thác lỗ hổng công khai, các chiến dịch lừa đảo, và dùng thông tin đăng nhập bị đánh cắp. Mục tiêu cuối cùng là lợi nhuận tài chính thông qua tiền chuộc, nhưng chiến lược của Qilin cho thấy đây là một tổ chức tội phạm được tổ chức chặt chẽ.

CÁC CHIẾN DỊCH NỔI BẬT

Trong vòng 1 tháng (21/8 – 21/9/2025), Qilin đã thực hiện 70 vụ tấn công ransomware – minh chứng cho tính hung hãn và hiệu quả của mô hình affiliate.

Nạn nhân trải rộng trên toàn cầu: chính phủ, y tế, trường học, sản xuất, tài chính, truyền thông, và cả tổ chức phi lợi nhuận. Tiêu biểu có:

- Bloomberg (Mỹ, Truyền thông)

- Spartanburg County, Nam Carolina (Chính phủ)

- Văn phòng Đăng ký Đảng Chính trị Kenya (Tổ chức phi lợi nhuận)

Chiến lược “quét rộng” này giúp Qilin vừa mở rộng danh tiếng toàn cầu, vừa gia tăng sức ép trong hoạt động tống tiền.

XU HƯỚNG THEO KHU VỰC VÀ NGÀNH

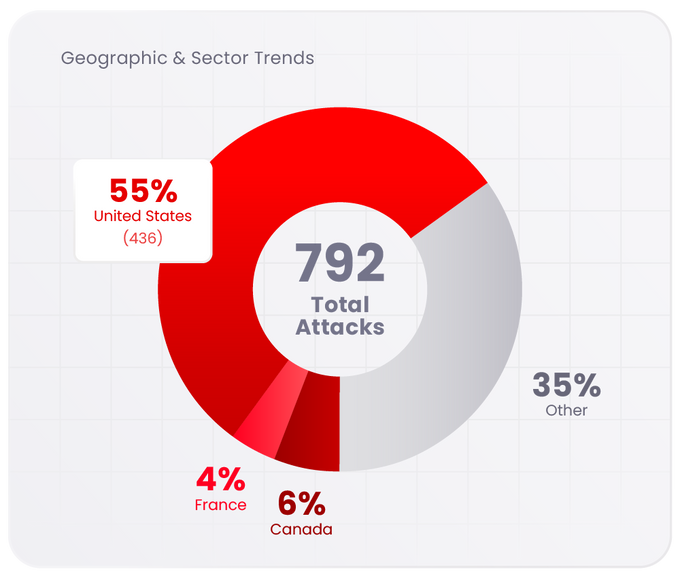

Tính đến 21/9/2025, Qilin đã nhận trách nhiệm cho 792 vụ tấn công kể từ 2022.

- Hoa Kỳ chiếm hơn 50% (436 vụ).

- Các quốc gia bị nhắm nhiều khác: Canada (6%), Pháp (4%).

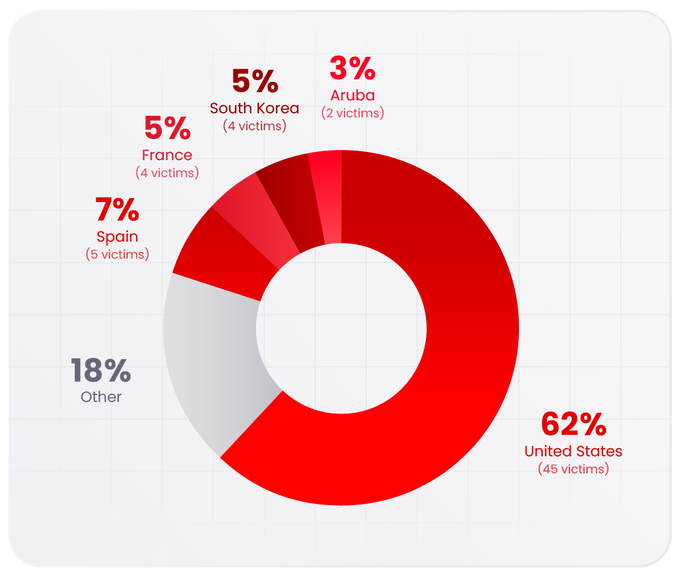

30 ngày gần đây, các khu vực bị tấn công nhiều nhất:

- Mỹ: 45 vụ

- Tây Ban Nha: 5 vụ

- Hàn Quốc: 4 vụ

- Pháp: 4 vụ

- Aruba: 2 vụ

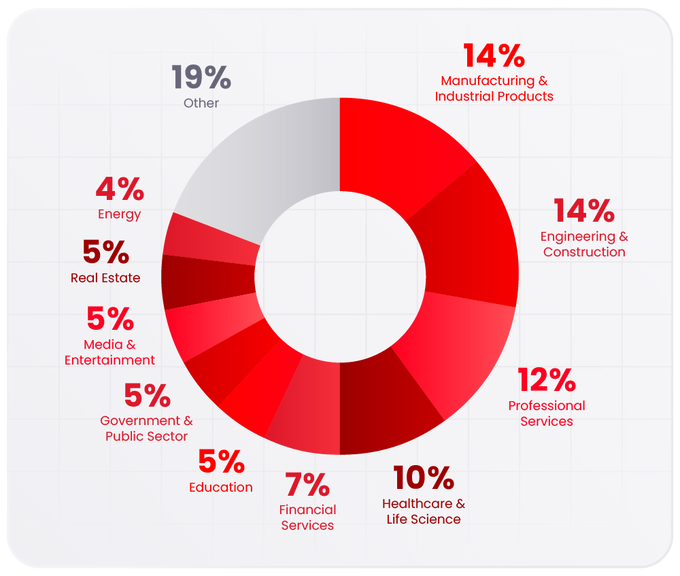

30 ngày gần đây, các ngành bị tấn công nhiều nhất:

- Sản xuất & Công nghiệp: 14%

- Kỹ thuật & Xây dựng: 14%

- Dịch vụ chuyên nghiệp: 12%

- Y tế & Khoa học đời sống: 10%

- Tài chính: 7%

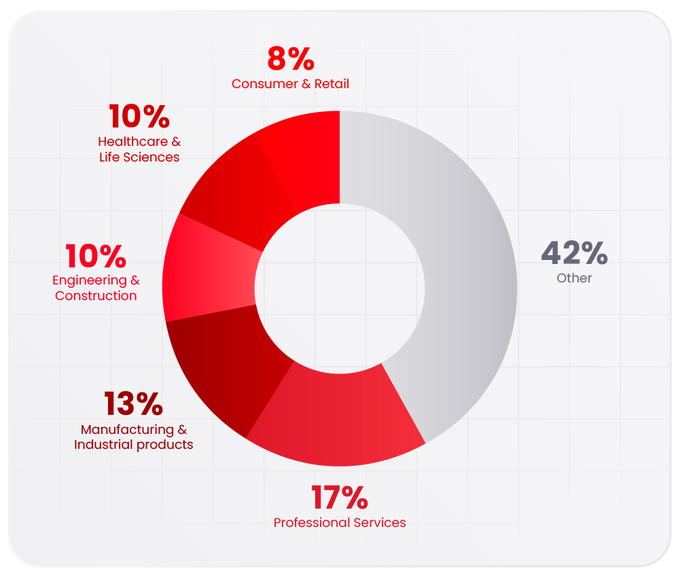

Top ngành bị nhắm mục tiêu từ 2022:

- Dịch vụ chuyên nghiệp: 17%

- Sản xuất & Công nghiệp: 13%

- Kỹ thuật & Xây dựng: 10%

- Y tế & Khoa học đời sống: 10%

- Bán lẻ & Tiêu dùng: 8%

CÁC KỸ THUẬT TẤN CÔNG (MITRE ATT&CK)

Qilin và các đối tác sử dụng nhiều kỹ thuật đa dạng, khiến chúng trở thành kẻ thù khó đối phó. Bao gồm:

- Khai thác lỗ hổng: CVE-2021-40444, CVE-2022-30190.

- Chiếm quyền & leo thang đặc quyền: Mimikatz (được pack bằng Themida), DonPAPI, NetExec.

- RATs: XenoRAT, MeshCentral.

- Loader: SmokeLoader, NETXLOADER.

- Cơ sở hạ tầng tiền điện tử: API kết nối với sàn Bitkub (Thái Lan) để xử lý thanh toán tiền chuộc.

Các Indicators of Compromise (IoCs) gồm IP, hash, domain, onion site – cho thấy mạng lưới toàn cầu hỗ trợ chiến dịch.

VÌ SAO QILIN NGUY HIỂM?

- Quy mô lớn, kỹ thuật tinh vi, phạm vi toàn cầu.

- Có thể tấn công đa môi trường (Windows, Linux, ESXi).

- Nạn nhân đa dạng: từ tập đoàn đa quốc gia đến chính quyền địa phương nhỏ.

Qilin phản ánh rõ bức tranh ransomware hiện tại: mô hình RaaS, xung đột giữa affiliates, và các áp lực cạnh tranh. Việc theo dõi Qilin không chỉ để phòng thủ nhóm này, mà còn để hiểu cách mô hình RaaS định hình toàn cảnh mối đe dọa mạng.

BIỆN PHÁP PHÒNG NGỪA

Để giảm rủi ro từ Qilin và các nhóm RaaS khác, tổ chức cần:

- MFA cho tất cả tài khoản, đặc biệt với RDP/SSH.

- Cập nhật bản vá thường xuyên.

- Giám sát & hạn chế công cụ quản trị (PsExec, PowerShell).

- Triển khai EDR để phát hiện sớm hoạt động độc hại.

- Giới hạn tài khoản mặc định, giám sát hành vi đăng nhập.

- Phân đoạn mạng để hạn chế di chuyển ngang.

- Theo dõi dark web & tình báo mối đe dọa để cập nhật IoCs mới.

- Chiến lược sao lưu & phục hồi (bao gồm sao lưu offline).

- Đào tạo nhân viên về phishing và kỹ thuật xã hội.

Kết hợp các biện pháp này sẽ tạo thành lớp phòng thủ đa tầng, giảm thiểu khả năng bị xâm nhập và giới hạn thiệt hại khi bị tấn công.

Unitas cam kết đồng hành cùng doanh nghiệp, cung cấp các giải pháp và phân tích an ninh mạng tiên tiến nhất. Để nhận được tư vấn chuyên sâu hoặc hỗ trợ nhanh chóng, vui lòng liên hệ với chúng tôi qua email: info@unitas.vn hoặc Hotline: (+84) 939 586 168.