Hầu hết các tổ chức hoạt động trong một môi trường kinh doanh có tính cạnh tranh cao, nơi mà sự đổi mới công nghệ liên tục là điều tất yếu. Tuy nhiên, sự đổi mới liên quan đến Internet lại đi kèm với nhiều nguy cơ phải đối mặt.

External Attack Surface luôn thay đổi

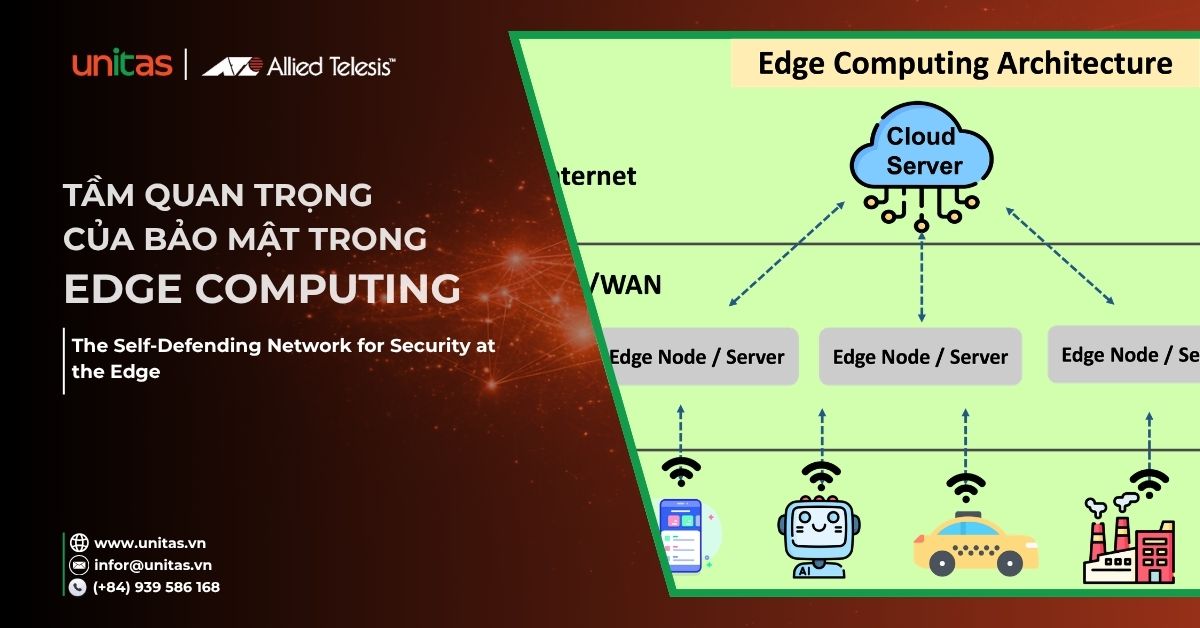

Các sáng kiến chuyển đổi số, cloud migration, third-party SaaS application, hỗ trợ làm việc từ xa (WFH – Work From Home), các API mới kết nối Internet và thiết bị IoT đều góp phần mở rộng nhanh chóng và liên tục việc thay đổi attack surface. Việc khai thác các lỗ hổng tiềm ẩn trong attack surface của các tổ chức chiếm một phần ba trong tổng số các vụ xâm phạm hiện nay, và tỷ lệ này đang tăng lên.

Số lượng lỗ hổng được ghi nhận và các khai thác đã được công bố tiếp tục tăng đều đặn qua từng năm. Đây là tin tốt cho các threat actors, vì họ có nhiều cơ hội thành công hơn. Thêm vào đó là các criminal business models mới, chẳng hạn như sự gia tăng của các Initial Access Brokers và Ransomware as a Service, kết hợp với căng thẳng địa chính trị gia tăng và các hoạt động của quốc gia, khiến tình hình ngày càng tồi tệ hơn.

Mặc dù các lỗ hổng “zero-day” thu hút nhiều sự chú ý từ truyền thông, nhưng các threat actors thường tận dụng các lỗ hổng mới được vá gần đây và săn tìm các hệ thống chưa được vá để khai thác. Nghiên cứu đã chỉ ra rằng 4 trong số 5 lỗ hổng bị khai thác nhiều nhất là các lỗ hổng mới. Các tổ chức đặc biệt dễ bị tổn thương trong khoảng thời gian từ khi công bố công khai về một lỗ hổng có rủi ro cao đến khi tất cả các hệ thống bị ảnh hưởng được khắc phục.

Việc áp dụng lưu trữ trên cloud và các third-party SaaS application đặt ra những thách thức đặc thù trong việc phát hiện và loại bỏ điểm yếu. Theo Gartner, tỷ lệ bề mặt tấn công không thể vá lỗi sẽ tăng từ 10% hiện tại lên 50% vào năm 2026.

Nhu cầu thay đổi

Như đã thấy, rủi ro an ninh mạng liên quan đến External Attack Surface đang gia tăng, gây áp lực buộc các đội ngũ an ninh mạng phải tăng cường khả năng giám sát và tỷ lệ phát hiện.

Khả năng hiển thị External Attack Surface là yếu tố then chốt, bởi bạn không thể bảo vệ những gì mà bạn không biết đến. Các phương pháp khám phá thủ công thường tốn nhiều thời gian không đầy đủ, dẫn đến việc các danh mục tài sản được tạo ra theo cách này trở nên lỗi thời ngay khi vừa hoàn thiện.

Các chuyên gia Red Teaming sử dụng nhiều giải pháp riêng lẻ để phát hiện các điểm yếu và lỗ hổng trên các tài sản đã biết. Tương tự như việc khám phá tài sản, phương pháp này cũng đòi hỏi nhiều công sức và thời gian. Thường không có các quy trình tiêu chuẩn hóa trong đội nhóm, dẫn đến các vấn đề khi cố gắng tái tạo và xác minh phát hiện của các thành viên khác. Quá trình bàn giao cho các đội khắc phục cũng có thể không đồng nhất, với mức độ tài liệu hỗ trợ và hướng dẫn khắc phục khác nhau.

Áp dụng phương pháp Continuous Threat and Exposure Management (CTEM)

Các đội ngũ an ninh mạng đang tìm kiếm các phương pháp để tiêu chuẩn hóa và tự động hóa các hoạt động của mình, làm việc hiệu quả hơn nhằm phát hiện và khắc phục lỗ hổng ở quy mô lớn. Trong khi External Attack Surface Management (EASM) từng được coi là lĩnh vực của những tổ chức tiên phong chỉ vài năm trước, thì giờ đây nó đang nhanh chóng trở thành một lĩnh vực phổ biến với ngày càng nhiều tổ chức đánh giá các giải pháp EASM để hỗ trợ nỗ lực an ninh mạng của mình.

Tuy nhiên, các tổ chức tiên phong đang nhận thấy rằng các giải pháp EASM của họ tạo ra quá nhiều nhiễu, đòi hỏi nguồn lực đáng kể từ các đội ngũ an ninh để ưu tiên các phát hiện, xác minh các attack vector và điều tra các kịch bản khắc phục. Điều này có thể dẫn đến ít hoặc không có lợi tức đầu tư (Return on Investment – ROI).

Continuous Threat and Exposure Management (CTEM) framework của Gartner đang ngày càng được ưa chuộng vì nó đưa ra một quy trình tiêu chuẩn hóa và có thể lặp lại để xác định và khắc phục điểm yếu trên attack surface. CTEM bao gồm EASM nhưng mở rộng hơn với việc phát hiện và xác minh lỗ hổng liên tục, cùng với việc ưu tiên, huy động và khắc phục, nhằm tạo ra một phương pháp tiêu chuẩn để xử lý các mối đe dọa thực sự đối với tổ chức.

ULTRA RED giải pháp cho mọi rủi ro

Nền tảng ULTRA RED được thiết kế từ đầu với mục tiêu loại bỏ nhiễu và mang lại lợi tức đầu tư (ROI). Nền tảng này hỗ trợ tất cả các giai đoạn CTEM framework của Gartner và cho phép các đội ngũ an ninh mạng cải thiện đáng kể tỷ lệ phát hiện và phản ứng.

Nền tảng bao gồm các khả năng continuous discovery và quản lý tài sản mạnh mẽ, nhưng khác với nhiều giải pháp EASM khác, ULTRA RED cung cấp các lỗ hổng đã được ưu tiên và xác minh, kèm theo thông tin hỗ trợ và hướng dẫn khắc phục. Do đó, các vector có thể được ưu tiên và xử lý mà không cần thêm nguồn lực.

Điểm ưu tiên của ULTRA RED được dựa trên sự kết hợp giữa mức độ nghiêm trọng CVSS (Common Vulnerability Scoring System) và khả năng khai thác của nó. Ví dụ, một CVE (Common Vulnerabilities and Exposures) có rủi ro cao có thể không được coi là vector nếu có các biện pháp kiểm soát giảm thiểu ngăn chặn việc khai thác. Một vector có điểm CVSS cao có thể có điểm ULTRA RED thấp hơn nếu lỗ hổng tồn tại nhưng không thể khai thác do thiếu điều kiện tiên quyết. Trong cả hai trường hợp, việc giám sát liên tục sẽ cập nhật trạng thái và mức độ ưu tiên nếu tình hình thay đổi. Rủi ro tài sản được phân loại thành các nhóm logic như VPNs, development environments, admin & sensitive information. Điều này giúp các quản lý và đội nhóm hiểu rõ tác động tiềm tàng của các tài sản bị ảnh hưởng, hỗ trợ quá trình ưu tiên.

Với ULTRA RED, mỗi vector được xác định đi kèm với các tác động, tài liệu tham khảo bên ngoài, danh sách các hành động khắc phục với các bước cần thiết, và các POC (Proof Of Concept) để tận dụng lỗ hổng. Với những thông tin này, các đội ngũ an ninh mạng có thể dễ dàng chuyển giao cho các đội khắc phục, từ đó giảm MTTR (Mean Time To Resolution).

Các chuyên gia an ninh mạng của ULTRA RED cũng hỗ trợ khách hàng xuyên suốt với lời khuyên và hướng dẫn, chẳng hạn như trong việc hiểu các lỗ hổng mới hoặc ít được biết đến.

Tóm lại

External Attack Surface đại diện cho một rủi ro đáng kể và thay đổi liên tục đối với các tổ chức, trong khi các nỗ lực thủ công để bảo vệ nó không đạt hiệu quả. Nền tảng ULTRA RED tự động hóa quá trình khám phá tài sản và phát hiện lỗ hổng. Nó còn đi xa hơn nữa để cung cấp việc xác thực và ưu tiên unmatched vector, giúp các đội ngũ an ninh mạng tập trung vào việc khắc phục những lỗ hổng quan trọng. Tài liệu đầy đủ cho mỗi vector giúp cải thiện đáng kể thời gian giải quyết vấn đề. Các khách hàng của ULTRA RED thấy việc giảm liên tục các CVE có rủi ro cao và số lượng các CVE khác nhau trong Attack Surface của họ.

Thông tin về hãng cung cấp giải pháp

Unitas là nhà phân phối ủy quyền tại Việt Nam của các hãng công nghệ lớn của thế giới: Commvault, ExaGrid, VergeIO, Nexsan, DDN, Tintri, MinIO, LogicMonitor, Netgain, Kela, UltraRed, Quokka, Safous, Hackuity, Cyabra, Cymetrics, ThreatDown, F-Secure, OutSystems, Micas Networks …