Exposure và Vulnerability: Khác nhau ở đâu và vì sao sự khác biệt này lại quan trọng?

Trong nhiều năm, các chương trình an ninh mạng đã xem vulnerability là đơn vị cốt lõi của rủi ro. Vá nhanh, vá đều, vá tất cả — và hệ thống sẽ an toàn. Cách tiếp cận đó từng hợp lý trong giai đoạn mà hạ tầng thay đổi chậm hơn, mạng ổn định hơn và môi trường CNTT chỉ biến động theo chu kỳ hàng quý.

Nhưng thực tế hiện nay đã hoàn toàn khác. Kiến trúc cloud-native, danh tính số liên kết chằng chịt, workload ngắn hạn, cùng sự pha trộn giữa SaaS, shadow IT và nhiều lớp hạ tầng phân tán khiến vulnerability, nếu đứng một mình, gần như không còn nói lên nhiều điều về rủi ro thực tế. Mọi tổ chức hiện đại đều có hàng nghìn vulnerability. Câu hỏi quan trọng nhất bây giờ không còn là:

“Chúng ta có vulnerability hay không?”

mà là:

“Trong số những vulnerability đó, cái nào thực sự có thể bị chạm tới và khai thác trong môi trường của chúng ta ngay lúc này?”

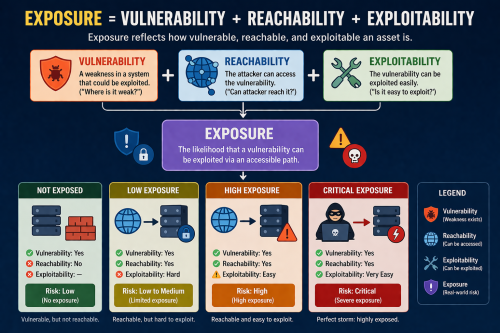

Chính sự khác biệt giữa vulnerability và exposure đang trở thành nền tảng để hiểu đúng về rủi ro an ninh mạng hiện đại.

Vulnerability là điểm yếu mang tính lý thuyết

Về bản chất, một vulnerability là một lỗi tiềm tàng, một điểm yếu mang tính lý thuyết thường được mô tả trong cơ sở dữ liệu hoặc bản tin kỹ thuật. Nó cho bạn biết rằng có thứ gì đó có thể bị khai thác nếu các điều kiện phù hợp xuất hiện. Nhưng nó không cho biết liệu môi trường thực tế của bạn có tạo ra những điều kiện đó hay không, attacker có thể chạm đến thành phần bị ảnh hưởng hay không, hoặc chức năng dễ bị tấn công đó có thực sự đang hoạt động hay không.

Đó là lý do các công cụ quét vulnerability thường tạo ra những danh sách rất dài các vấn đề có vẻ cực kỳ cấp bách trên giấy tờ, nhưng trên thực tế lại mang rất ít, thậm chí không có, giá trị tấn công.

Hãy hình dung một ví dụ thực tế. Một server đang chạy phiên bản OpenSSL cũ có thể bị scanner gắn nhãn “critical”. Nhưng nếu server đó được cô lập hoàn toàn, không exposed ra ngoài, bị giới hạn truy cập rất chặt hoặc đơn giản là gần như không còn được sử dụng, thì vulnerability đó không tạo ra cơ hội thực sự cho attacker. Nó tồn tại trong cơ sở dữ liệu, chứ chưa chắc đã tồn tại trong threat landscape.

Sự hiện diện của một vulnerability không đồng nghĩa với sự hiện diện của rủi ro. Đó chính là điểm yếu cốt lõi của các mô hình bảo mật truyền thống lấy vulnerability làm trung tâm.

Exposure là vulnerability thực sự có thể bị chạm tới

Một exposure hình thành khi vulnerability giao cắt với các điều kiện thực tế khiến nó có thể bị khai thác. Những điều kiện đó thường liên quan đến misconfiguration, network reachability, quyền truy cập danh tính, độ nhạy cảm của tài sản hoặc ngữ cảnh vận hành của môi trường.

Nói một cách đơn giản:

Exposure = Vulnerability + Reachability + Exploitability

Sự khác biệt này rất quan trọng, bởi attacker không khai thác các điểm yếu giả định. Họ khai thác những gì họ thực sự có thể chạm tới.

Hãy xét một ví dụ đối lập. Một cloud storage bucket có thể chỉ mang một lỗi cấu hình bị đánh giá là mức thấp, gần như không đáng kể trong mắt scanner. Nhưng nếu bucket đó trở nên publicly reachable do policy quá lỏng hoặc do một môi trường test bị bỏ quên, thì dữ liệu bên trong có thể bị truy cập từ bên ngoài mà không cần xác thực.

Đây không phải là “vulnerability” theo nghĩa CVE truyền thống. Đây là một exposure thực sự, bởi nó có thể bị khai thác ngay lập tức từ môi trường bên ngoài.

Vì sao nhiều tổ chức thường sửa nhầm vấn đề?

Phần lớn các chương trình bảo mật hiện nay vẫn bị chi phối bởi CVSS score, vulnerability feed và các công cụ tạo cảnh báo dày đặc. Kết quả gần như luôn giống nhau: tổ chức bỏ rất nhiều thời gian để vá các vulnerability mức độ nghiêm trọng cao nhưng ít rủi ro thực tế, trong khi những exposure nguy hiểm thật sự lại âm thầm tồn tại mà không được nhìn thấy.

Vấn đề cốt lõi là scanner thường đánh giá điểm yếu một cách cô lập, mà không xem xét cách môi trường thực tế ảnh hưởng đến reachability và exploitability.

Hãy nhìn vào một ví dụ điển hình. Một doanh nghiệp lớn dành hàng tuần để patch các hệ thống nội bộ mang những CVE mức độ nghiêm trọng cao. Trong lúc đó, một development API có cấu hình CORS quá lỏng, bị scanner xếp mức ưu tiên thấp, lại bị exposed ra internet và trở thành điểm vào để attacker đánh cắp credential và thực hiện lateral movement.

Khoảng cách giữa rủi ro lý thuyết và exposure thực tế chính là một trong những nguyên nhân lớn nhất dẫn đến các vụ breach hiện nay.

Vì sao context và hành vi runtime quan trọng hơn severity score?

Môi trường hiện đại thay đổi liên tục. Một asset hôm nay chưa exposed có thể trở thành exposed vào ngày mai chỉ vì một thay đổi routing nhỏ, một policy IAM cấu hình sai hoặc một integration mới được thêm vào. Ngược lại, một vulnerability có thể đã bị vô hiệu hóa trên thực tế nhờ các compensating control như WAF rule hoặc permission được giới hạn chặt, dù scanner vẫn tiếp tục xem nó là “critical”.

Cách duy nhất để biết một vulnerability có thực sự là exposure hay không là xem xét hành vi của nó trong môi trường thực tế:

- Asset đó có thể bị truy cập từ internet hay không?

- Người dùng không đáng tin cậy có thể tương tác với chức năng dễ bị tấn công hay không?

- Có tồn tại identity path nào có thể dẫn đến privilege escalation hay không?

- Việc khai thác có thành công trong thực tế hay chỉ tồn tại trên lý thuyết?

Khi trả lời được những câu hỏi này, trọng tâm sẽ chuyển từ các điểm yếu lý thuyết sang các cơ hội tấn công thực tế. Chính điều đó lý giải vì sao có những vulnerability bị gắn mác “critical” nhưng không tạo ra rủi ro đáng kể, trong khi một số phát hiện mức độ thấp lại có thể trở thành exposure nguy hiểm nhất trong toàn bộ môi trường.

Sự phân biệt này chính là ranh giới giữa việc patch để đáp ứng compliance và việc phòng thủ trước các cuộc tấn công thật.

Một mô hình ưu tiên tốt hơn

Khi tách bạch vulnerability và exposure, cách đội ngũ bảo mật ưu tiên công việc sẽ thay đổi hoàn toàn.

Thay vì:

- chạy theo CVSS score

- vá mọi vấn đề “critical”

- chìm trong false positive

- coi mọi finding đều khẩn cấp như nhau

các team bắt đầu tập trung vào:

- reachability

- exploitability

- environmental context

- impact thực tế

- các exposure chain thay vì các lỗi đơn lẻ

Đây chính là tư duy mà attacker đang sử dụng. Và ngày càng nhiều, đây cũng là tư duy mà defender buộc phải áp dụng. Những tổ chức chuyển được sang mô hình này sẽ giảm noise, lấy lại thời gian và dồn nguồn lực vào những thay đổi thực sự làm giảm rủi ro.

Tương lai của security phụ thuộc vào sự phân biệt này

Khi môi trường công nghệ tiếp tục trở nên năng động hơn với microservices, serverless functions, ephemeral workloads và hệ sinh thái danh tính ngày càng mở rộng, khoảng cách giữa vulnerability và exposure sẽ còn tiếp tục lớn hơn.

Những chiến lược bảo mật coi mọi vulnerability là ngang nhau sẽ ngày càng chật vật. Ngược lại, những chiến lược xem vulnerability chỉ là giả định cho đến khi được xác thực sẽ có khả năng chống chịu cao hơn nhiều.

Xét cho cùng, không phải vulnerability là thứ làm tổ chức bị breach. Chính exposure mới làm điều đó. Và những đội ngũ thực sự hiểu rõ sự khác biệt này sẽ đưa ra các quyết định an ninh mạng tốt hơn rất nhiều.

Đã đến lúc vượt qua mô hình Vulnerability Management truyền thống

Khi sự khác biệt giữa vulnerability và exposure trở thành yếu tố trung tâm của an ninh mạng hiện đại, các nền tảng bảo mật cũng phải thay đổi. Chúng không thể chỉ dừng lại ở việc liệt kê vulnerability. Chúng cần hiểu reachability, xác minh exploitability và chỉ ra chính xác những vấn đề thực sự quan trọng, chứ không chỉ là những vấn đề có điểm severity cao.

Unitas cam kết đồng hành cùng doanh nghiệp, cung cấp các giải pháp và phân tích an ninh mạng tiên tiến nhất. Để nhận được tư vấn chuyên sâu hoặc hỗ trợ nhanh chóng, vui lòng liên hệ với chúng tôi qua email: info@unitas.vn hoặc Hotline: (+84) 939 586 168.