Residual Risk trong Quản lý Bên Thứ Ba: Doanh nghiệp Cần Biết Gì?

Trong quá trình hợp tác với các đối tác công nghệ, nhà cung cấp dịch vụ (vendor) và bên thứ ba, việc đánh giá và kiểm soát rủi ro là điều tất yếu. Tuy nhiên, ngay cả khi đã áp dụng đầy đủ các biện pháp bảo vệ, vẫn tồn tại một mức độ rủi […]

Commvault 2025: Dẫn đầu đổi mới với AI, bảo vệ DevOps và hợp tác toàn cầu

Trong bối cảnh dữ liệu ngày càng trở nên quan trọng và phức tạp, các doanh nghiệp đang tìm kiếm những giải pháp bảo vệ hiện đại, linh hoạt và chủ động hơn bao giờ hết. Nửa đầu năm 2025 chứng kiến những bước chuyển mình mạnh mẽ của Commvault – một trong những nhà […]

Ứng dụng AI trong CTEM: Nâng cao hiệu quả quét lỗ hổng bảo mật

AI và tiềm năng thay đổi cuộc chơi trong quản trị lộ hổng Trí tuệ nhân tạo (AI) đang định hình lại toàn bộ bức tranh công nghệ hiện đại – từ tài chính, chăm sóc sức khỏe đến an ninh mạng. Với khả năng xử lý khối lượng dữ liệu khổng lồ và nhận […]

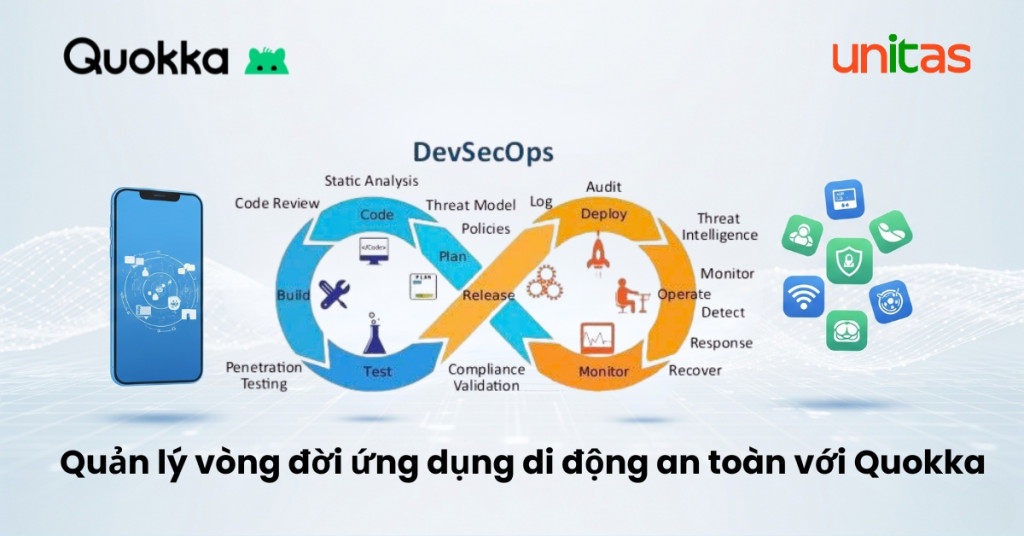

Quản Lý Vòng Đời Ứng Dụng Di Động An Toàn với Quokka

Khi bảo mật không chỉ là bước đầu Trong thời đại di động lên ngôi, hầu hết doanh nghiệp đều chú trọng kiểm thử bảo mật ở giai đoạn phát triển ứng dụng. Tuy nhiên, thực tế cho thấy các rủi ro an ninh không dừng lại khi ứng dụng được phát hành — mà […]

Edge AI & VMware Exit: Cơ hội kép cùng VergeOS

Trong bối cảnh hạ tầng truyền thống đang đối mặt với nhiều thách thức—chi phí vận hành cao, độ trễ lớn và thiếu khả năng xử lý dữ liệu thời gian thực tại điểm phát sinh—VergeOS nổi lên như giải pháp toàn diện cho cả việc “rời bỏ VMware” và triển khai Edge AI. 1. […]

AI và CTI: Cách KELA Kết Hợp Trí Tuệ Nhân Tạo để Chuyển Hóa An Ninh Chủ Động

Trong kỷ nguyên số, các mối đe dọa mạng không chỉ xuất hiện dày đặc hơn mà còn ngày càng tinh vi, khó đoán và mang tính tự động hóa cao. Trước bối cảnh đó, việc duy trì một hệ thống phòng thủ truyền thống chỉ mang tính phản ứng không còn đủ. Các tổ […]

Bước Tiến Mới Trong Công Nghệ Lưu Trữ Sao Lưu – ExaGrid 2025

1. Mở Rộng Sản Phẩm Với Hiệu Năng Tăng Cường Vào đầu tháng 4 năm 2025, ExaGrid đã cho ra mắt nhiều dòng thiết bị 2U mới, bao gồm tám mẫu: EX189, EX135, EX84, EX81, EX54, EX36, EX20 và EX10. Những model này được thiết kế với phần cứng mạnh hơn (CPU, RAM, kết nối, […]

IAM, ZTA và PAM: Cách Identity and Access Management phù hợp với bảo mật

Giới thiệu Identity and Access Management (IAM) cung cấp một khuôn khổ thống nhất để quản lý truy cập trong nhiều ngành, đảm bảo cả security và usability trong môi trường đa dạng. Kiểm soát tập trung và tầm nhìn toàn diện IAM cho phép các tổ chức quản lý và giám sát truy cập […]

Sự Tiến Hóa của CPO (Co‑Optics): Định Nghĩa Lại Giao Tiếp GPU‑đến‑GPU

Là VP of Strategy tại Micas, tôi đã chứng kiến hành trình đáng kinh ngạc của CPO — từ những bước đột phá nghiên cứu đầu tiên đến hệ thống data center có dung lượng cao ngày nay. Hiện tại, chúng ta đang đứng trước một bước chuyển mình then chốt: “co‑optics”, mô hình nơi […]

Cyabra giới thiệu Insights: Biến dữ liệu phức tạp thành AI‑driven actionable insights

Giới thiệu Cyabra vừa ra mắt tính năng Insights, một chức năng AI mạnh mẽ giúp các thương hiệu và tổ chức chính phủ phát hiện và hiểu các mối đe dọa trực tuyến theo thời gian thực, từ đó cung cấp actionable insights vốn trước đây cần đến một đội ngũ phân tích chuyên […]