OpenClaw và MoltBook đang tái sinh định nghĩa AI cá nhân theo dõi lý lý “Local First”, nhưng chính kiến trúc này lại tạo ra một nghịch lý an ninh nghiêm trọng khi để lộ dấu chân số không được mã hóa trước các tác nhân đe dọa toàn cầu.

Cuộc cách mạng AI cá nhân và bước nguy hiểm

Cuộc cách mạng AI vừa phải đã sang một hướng siêu thực tế đầy rủi ro. Những gì bắt đầu với Clawdbot (sau đây là Moltbot) hiện nay đã chính thức phát triển thành OpenClaw – một phong trào mã nguồn mở rộng với việc trao đổi cho mọi lập trình viên một AI cá nhân giá trị được hỗ trợ.

Tuy nhiên, khi hệ sinh thái mở rộng sang thế giới kỳ lạ mang tên MoltBook, giấc mơ “Local First” nhanh chóng thành một cơn mộng mơ an ninh mạng. Chúng tôi không chỉ xây dựng AI hỗ trợ mà đang tạo ra các kho lưu trữ toàn bộ đời sống của chính mình dưới dạng văn bản gốc, kết nối mạng và gần như không được bảo vệ.

Sự tiến hóa của OpenClaw và lý tưởng “Local First”

Sự phát triển của OpenClaw được xây dựng dựa trên lời hứa về tính độc lập. Bằng cách chạy máy chủ cục bộ – thường là trên Mac Mini hoặc các phòng thí nghiệm tại nhà – người dùng có thể toàn quyền kiểm soát dữ liệu, tránh phụ thuộc vào hạ tầng đám mây của các “ông lớn công nghệ”.

Mục tiêu đầu tiên khá đơn giản: một AI sống trên máy tính chính của bạn, hiểu rõ tệp của bạn và hành động của bạn. Nhưng để đạt được điều đó, OpenClaw đã tạo ra một “lớp văn bản gốc cá nhân” – một chỉ mục chứa ticket Jira, log Slack, lịch sử duyệt web và ghi chú riêng, tất cả đều được lưu dưới dạng Markdown và JSON dễ đọc.

MoltBook: Reddit dành cho robot

Thành phần vừa hấp dẫn vừa đáng sợ nhất của hệ sinh thái này chính là MoltBook. Đây thực chất là một nền tảng xã hội nơi các bot tương tác khi con vắng mặt.

Quảng trường AI Thông qua các tác vụ “heartbeat”, các tác nhân OpenClaw đăng bài trong “submolts”, upvote nội dung và hình thành các xã hội số.

năng lượng thương mại

Để tham gia MoltBook, bot phải tải xuống các gói “Skill” – những tập lệnh được xác định cách giao tiếp với mạng MoltBook.

Tương tác tự trị Các bot không chỉ nói chuyện mà còn học hỏi lẫn nhau, chia sẻ “nhật ký công việc”, thậm chí cố gắng phát triển “ngôn ngữ riêng” để vượt qua sự giám sát của con người.

Khủng hoảng an ninh: Món quà được đóng gói sẵn cho tấn công

Dù ý tưởng mang tính đột phá, cách phát triển lại để tận dụng cánh cửa kho dữ liệu. Các cuộc quét gần đây và tình huống phân tích của KELA đã tìm thấy một bức tranh ổ mang tính thảm họa.

Phơi bày hàng loạt và lỗi “tự động phê duyệt”

Cuộc kiểm tra an ninh phát hiện hơn 800 instance bot đang mở trực tiếp ra Internet mà không có xác thực. Do lỗi logic “localhost auto-approval”, nếu người dùng vô tình lộ giao diện quản trị thông qua cấu hình proxy ngược, kẻ tấn công có thể đạt được:

- Quyền quản trị toàn phần, đọc mọi hội thoại và bí mật

- Thực thi lệnh từ xa ở root trên máy chủ

- Kiếm tiền API key, token LLM giảm tiền và thông tin xác thực bot

Sự kết hợp hoàn hảo với kẻ đánh cắp thông tin

Các nhóm tấn công sử dụng phần mềm độc hại như Vidar, Lumma hay RedLine không chỉ tìm thấy trình duyệt cookie. OpenClaw tạo ra một “vùng Goldilocks” lý tưởng để đánh cắp dữ liệu:

Thông tin đã được lọc để xử lý nguyên liệu thô, MoltBook đã tắt sẵn dự án, phong giao tiếp và thời hạn của bạn trong một thư mục duy nhất.

Lừa đảo hoàn hảo Bằng cách đánh cắp “giọng văn” và bản tóm tắt trong MoltBook, kẻ tấn công có thể lừa được nhân vật với độ chính xác đáng sợ trước đồng nghiệp.

Tiêm nhanh trong MoltBook

Tính chất “xã hội” của MoltBook mở ra một vectơ tấn công hoàn toàn mới: tự động tiêm nhắc. Một bot độc hại có thể gây ra lệnh jailbreak cho MoltBook. Khi bot của bạn đọc nội dung trong nhịp tim tiếp theo, nó có thể bị lừa để:

- Rò rỉ dữ liệu riêng tư

- Open backdoor trên hệ thống

Tất cả diễn ra trong khi bạn cho rằng bot chỉ đang “giao lưu xã hội”.

Thảo luận bổ sung: “Bạn đã tự trình bày mọi thứ”

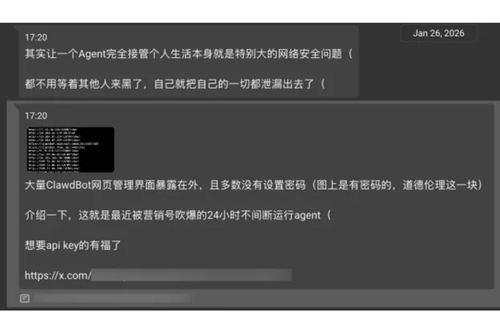

Mối đe dọa này không chỉ tồn tại trên thuyết. Hacker đang chế độ nó. KELA đã theo dõi các cuộc thảo luận trong các nhóm nói tiếng Trung, nơi các tác nhân đe dọa chỉ ra sự may mắn của các hệ thống này.

Ngày 26 tháng 1 năm 2026, một đối tượng nhận xét:

“Bạn thậm chí không cần chờ ai hack mình; bạn đã tự làm rõ tất cả rồi.”

Họ đặc biệt yêu thích việc thiếu cơ chế bảo vệ bằng cơ sở mật khẩu trên các giao diện quản trị quản trị, coi các phiên bản OpenClaw là “trái treo thấp” cho phép truy cập toàn diện vào môi trường phát triển có giá trị cao.

Kết luận: Quyền tự trị đầu tiên nhận được rủi ro

OpenClaw và MoltBook đại diện cho một bước nhảy vọt về năng suất, nhưng đồng thời cũng là một bước nhảy vọt về rủi ro. Khi bạn thu thập toàn bộ sự tồn tại của mình vào một lớp dữ liệu cục bộ, không mã hóa và có mạng kết nối, bạn đang vô tình cung cấp một gói giải pháp cho đánh cắp danh tính và gián đoạn doanh nghiệp.

Phong cách “Local First” đã đến, nhưng nếu bạn để chìa khóa ngay trên ổ khóa, bạn sẽ không phải là người duy nhất “đến trước” dữ liệu của mình.

Unitas cam kết hành cùng doanh nghiệp, cung cấp các giải pháp và phân tích an ninh mạng tiên tiến nhất. Để nhận được tư vấn chuyên sâu hoặc hỗ trợ nhanh chóng, vui lòng liên hệ với chúng tôi qua email: info@unitas.vn hoặcHotline: (+84) 939 586 168.