Trong năm 2024, phần mềm đánh cắp thông tin (infostealers) đã củng cố vị thế của mình như một trong những vectơ truy cập ban đầu quan trọng nhất trong bối cảnh mối đe dọa mạng. Loại phần mềm độc hại này được thiết kế để thu thập thông tin đăng nhập, thông tin tài chính và dữ liệu nhạy cảm khác, đã trở thành một phần không thể thiếu trong hoạt động của tội phạm mạng. Chúng được cung cấp cho các tác nhân đe dọa dưới dạng nền tảng MaaS (Malware-as-a-Service), nơi họ có thể truy cập vào các bản dựng phần mềm đánh cắp thông tin và cơ sở hạ tầng với một khoản phí.

Sức hấp dẫn của phần mềm đánh cắp thông tin nằm ở hiệu quả và khả năng mở rộng của chúng, cho phép kẻ tấn công xâm phạm số lượng lớn tài khoản, cả cá nhân và doanh nghiệp. Phần mềm đánh cắp thông tin không chỉ đóng vai trò là công cụ trực tiếp cho việc chiếm đoạt tài khoản và trích xuất dữ liệu mà còn là tiền đề cho các cuộc tấn công tiên tiến hơn, chẳng hạn như các chiến dịch ransomware và gián điệp.

Hệ sinh thái tội phạm mạng, bao gồm các chợ đen, diễn đàn, tin nhắn tức thời và các nền tảng khác, tiếp tục thúc đẩy xu hướng này với nguồn cung cấp thông tin đăng nhập bị xâm phạm khổng lồ.

Snowflake Attack: Cuộc tấn công liên quan đến phần mềm đánh cắp thông tin lớn nhất năm 2024

Vào giữa tháng 4 năm 2024, thông tin đăng nhập bị đánh cắp đã cho phép nhóm UNC5537 truy cập vào tài khoản khách hàng trên Snowflake, một nền tảng lưu trữ dữ liệu đám mây. Truy cập ban đầu được truy vết trở lại phần mềm đánh cắp thông tin: Các tác nhân đe dọa đã lấy thông tin đăng nhập của khách hàng Snowflake bị đánh cắp thông qua phần mềm đánh cắp thông tin và đăng nhập vào các tài khoản không được bảo vệ bằng xác thực đa yếu tố (MFA). Sau đó, họ đã sử dụng một tập lệnh tùy chỉnh để đánh cắp thông tin từ các phiên bản Snowflake.

Sau đó, một số tác nhân tham gia vào hoạt động này đã cố gắng bán và rò rỉ dữ liệu của các công ty này trên các diễn đàn tội phạm mạng. Cuộc tấn công này đã ảnh hưởng đến ít nhất 165 công ty.

(Chú thích hình ảnh): Kẻ tấn công cố gắng bán dữ liệu bị đánh cắp từ các phiên bản Snowflake (Nguồn: nền tảng KELA)

Chi tiết thông tin Kela thu thập được trong năm 2024 :Hơn 4 triệu máy tính bị nhiễm, phần mềm đánh cắp thông tin Lumma đứng đầu

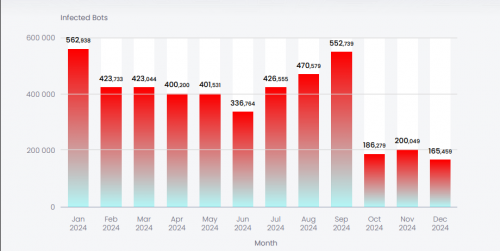

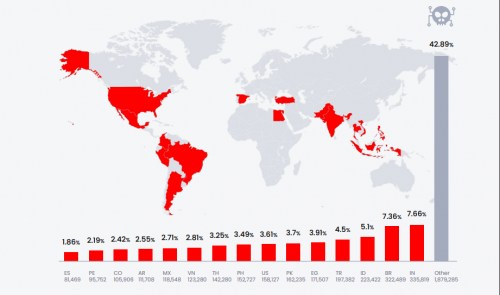

Dựa trên kho dữ liệu của KELA, ít nhất 4,3 triệu máy tính ở các quốc gia khác nhau đã bị nhiễm phần mềm đánh cắp thông tin vào năm 2024, tương ứng với hơn 330 triệu thông tin đăng nhập bị xâm phạm, cả hai con số này đều chỉ nhỉnh hơn một chút so với năm 2023.

Số lượng bot bị nhiễm phần mềm đánh cắp thông tin năm 2024

Số lượng bot bị nhiễm phần mềm đánh cắp thông tin năm 2024 theo quốc gia

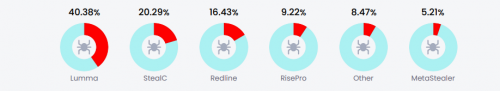

Ba chủng phần mềm đánh cắp thông tin hàng đầu – Lumma, StealC và Redline (bị gián đoạn vào tháng 10 năm 2024) – chịu trách nhiệm cho hơn 75% số máy tính bị nhiễm trong kho dữ liệu của KELA:

Phần mềm đánh cắp thông tin hàng đầu năm 2024

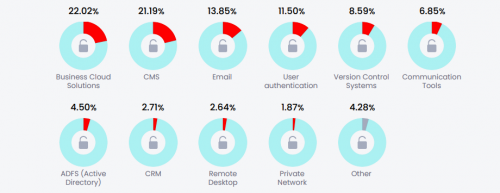

Gần 40% số máy tính bị nhiễm trong kho dữ liệu của KELA chứa thông tin đăng nhập cho các hệ thống doanh nghiệp nhạy cảm, chẳng hạn như hệ thống quản lý nội dung, email, Dịch vụ Liên kết Active Directory và máy tính để bàn từ xa, tương ứng với gần 1,7 triệu bot và 7,5 triệu thông tin đăng nhập bị xâm phạm:

Thông tin đăng nhập bị xâm phạm cho các dịch vụ nhạy cảm năm 2024

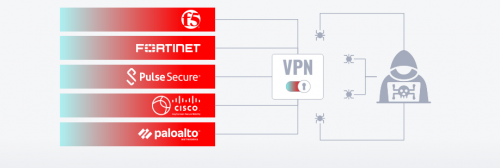

Năm nhà cung cấp giải pháp VPN bị ảnh hưởng hàng đầu, đây là một trong những danh mục nhạy cảm nhất mà kẻ tấn công ransomware và những kẻ khác nhắm đến, là:

Ba bộ phận công việc bị ảnh hưởng hàng đầu bởi phần mềm đánh cắp thông tin, dựa trên nghiên cứu về tập dữ liệu của nhân viên từ nhiều công ty khác nhau bị nhiễm phần mềm độc hại:

Dựa trên phân tích của KELA, tập dữ liệu chủ yếu (gần 65%) chứa máy tính cá nhân có thông tin đăng nhập của công ty được lưu trên đó và do đó bị phần mềm đánh cắp thông tin lấy được.

Ngoài thông tin đăng nhập bị xâm phạm đến từ các máy tính bị nhiễm, KELA cũng quan sát thấy 3,9 tỷ thông tin đăng nhập được chia sẻ dưới dạng danh sách thông tin đăng nhập, mà tội phạm mạng thường gọi là tệp url:login:pass (ULP). Tệp ULP là tập hợp dữ liệu thường do các tác nhân khác nhau thu thập và những thông tin đăng nhập này có thể được thu thập từ nhiều nguồn khác nhau, bao gồm nhật ký phần mềm đánh cắp thông tin, các vụ vi phạm của bên thứ ba và lừa đảo. Tuy nhiên, KELA đánh giá rằng hầu hết các tệp ULP đều có nguồn gốc từ nhật ký phần mềm đánh cắp thông tin.

Chi tiết bản báo cáo bằng Tiếng Anh xem tại đây.

Unitas là đối tác tin cậy hàng đầu, được ủy quyền phân phối chính thức các giải pháp bảo vệ và giám sát dữ liệu Kela Cyber. Với kinh nghiệm và sự am hiểu sâu sắc, Unitas cam kết mang đến cho khách hàng những sản phẩm chất lượng cùng dịch vụ hỗ trợ chuyên nghiệp. Hãy lựa chọn Unitas để đảm bảo bạn nhận được giải pháp tối ưu và đáng tin cậy nhất cho nhu cầu của mình.

Liên hệ Unitas ngay hôm nay để được tư vấn chi tiết!

Thông tin hãng cung cấp giải pháp