Trong bối cảnh kỹ thuật số ngày nay, các cuộc tấn công ransomware và tống tiền là mối đe dọa phổ biến có thể khiến doanh nghiệp tê liệt. Những cuộc tấn công này xảy ra khi tin tặc mã hóa và đánh cắp dữ liệu quan trọng, sau đó yêu cầu tiền chuộc để giải mã và không công khai dữ liệu. Điều này có thể khiến các tổ chức thiệt hại hàng triệu đô la, không chỉ do khoản tiền chuộc mà còn do mất năng suất, chi phí khôi phục dữ liệu và tổn hại danh tiếng. Tuy nhiên, với nền tảng tình báo mạng của KELA, doanh nghiệp có thể giảm thiểu đáng kể các rủi ro này, ngăn chặn các cuộc tấn công ransomware và tối ưu hóa lợi tức đầu tư (ROI – Return on Investment).

Mối đe dọa ngày càng gia tăng của Ransomware

Các cuộc tấn công ransomware đã phát triển từ những nỗ lực tống tiền thô sơ thành các chiến dịch tinh vi và có tổ chức, không chỉ lợi dụng việc mã hóa dữ liệu mà còn khai thác nỗi sợ bị rò rỉ thông tin nhạy cảm của nạn nhân.

Trong khoảng thời gian từ tháng 5/2023 đến tháng 5/2024, KELA đã theo dõi hơn 5.000 nạn nhân của các nhóm ransomware và tống tiền. Phần lớn nạn nhân đến từ Mỹ, Anh, Canada, Đức và Pháp, chiếm 70% tổng số nạn nhân bị công bố. Tuy nhiên, con số thực tế có thể cao hơn nhiều do nhiều nạn nhân không bị đưa vào danh sách công khai.

Những cuộc tấn công này thường được thực hiện với sự hỗ trợ của Initial Access Brokers (IABs) – các bên môi giới quyền truy cập ban đầu – và các phần mềm đánh cắp thông tin (infostealers), giúp nhóm ransomware xâm nhập vào hệ thống của tổ chức mục tiêu. Việc hiểu rõ những phương thức tấn công chính này là điều quan trọng để xây dựng chiến lược phòng thủ hiệu quả.

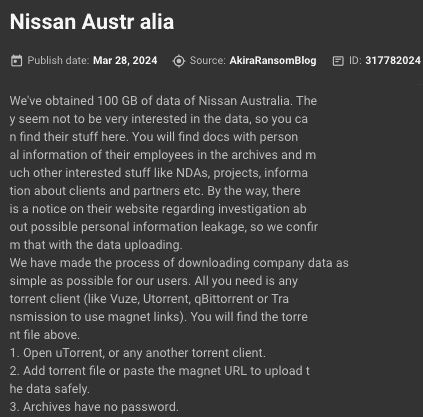

Ví dụ, vào tháng 12/2023, sau khi Nissan Corporation và Financial Services tại Úc và New Zealand công bố một sự cố bảo mật, nhóm vận hành ransomware Akira đã tuyên bố xâm nhập vào hệ thống của Nissan Australia, đánh cắp 100GB dữ liệu. Thông tin này được xác nhận trong một bản cập nhật trên blog của nhóm Akira.

Vào tháng 3/2024, Nissan đã đưa ra một tuyên bố trên trang web của họ, xác nhận rằng khoảng 100.000 cá nhân đã bị ảnh hưởng bởi vụ vi phạm an ninh mạng, trong đó có tới 10.000 người bị lộ một số dạng giấy tờ tùy thân của chính phủ. Nissan cho biết:

“Dữ liệu bao gồm khoảng 4.000 thẻ Medicare, 7.500 giấy phép lái xe, 220 hộ chiếu và 1.300 mã số thuế.”

Theo nghiên cứu của KELA, nhóm Akira được biết đến với việc tận dụng hệ sinh thái tội phạm mạng để mua quyền truy cập ban đầu, thường thông qua thông tin đăng nhập VPN bị xâm phạm. Nhóm này tuyên bố với từng nạn nhân đã trả tiền chuộc rằng quyền truy cập vào mạng của họ được “mua trên dark web”.

Do đó, có thể suy đoán rằng phương thức xâm nhập ban đầu vào Nissan cũng tương tự. Quyền truy cập này có thể được mua từ Initial Access Brokers (IABs) hoặc thu thập từ các nền tảng và chợ đen chuyên bán tài khoản bị đánh cắp, thường bị rò rỉ qua phần mềm đánh cắp thông tin (infostealers).

Initial Access Brokers: Những kẻ mở cổng cho tội phạm mạng

Initial Access Brokers (IABs) là những kẻ chuyên xâm nhập vào hệ thống mạng và bán quyền truy cập cho người trả giá cao nhất, thường là các nhóm ransomware. Chúng khai thác lỗ hổng bảo mật, sử dụng thông tin đăng nhập bị đánh cắp hoặc thực hiện các chiến dịch lừa đảo (phishing) để xâm nhập vào mạng lưới doanh nghiệp. Khi đã có quyền truy cập, chúng bán nó cho các nhóm ransomware, những kẻ sau đó thực hiện cuộc tấn công hủy diệt cuối cùng.

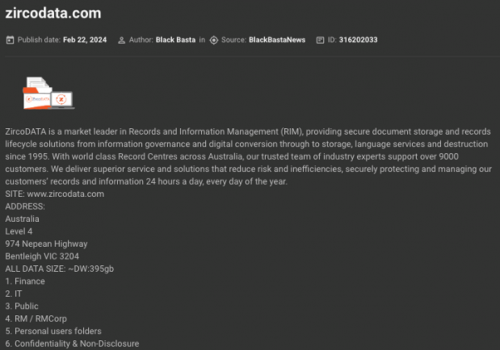

Ví dụ, cuộc tấn công của Black Basta nhằm vào công ty công nghệ Úc ZircoDATA vào tháng 2/2024 có khả năng đã được thực hiện nhờ một Initial Access Broker. Vào tháng 1/2024, KELA đã phát hiện rằng quyền truy cập Remote Desktop Protocol (RDP) vào ZircoDATA được một tin tặc rao bán trên các diễn đàn ngầm. Nhiều khả năng kẻ này sau đó đã bán quyền truy cập cho Black Basta.

Hậu quả là 200 công ty tại Úc bị ảnh hưởng do vụ xâm nhập vào ZircoDATA – một doanh nghiệp lưu trữ tài liệu phổ biến. Hàng chục nghìn tài liệu đã bị rò rỉ, và trong các bài đăng trên blog, Black Basta tuyên bố đã đánh cắp 395GB dữ liệu lưu trữ của ZircoDATA.

Vào tháng 5/2024, thông tin bị rò rỉ cho thấy dữ liệu bao gồm 4.000 tài liệu từ Trung tâm Y tế Monash, trong đó có các hồ sơ liên quan đến bạo lực gia đình và phòng khám hỗ trợ nạn nhân xâm hại tình dục, cùng với 60.000 tài liệu liên quan đến sinh viên của Melbourne Polytechnic.

Nhiễm Infostealer: Mối đe dọa âm thầm

Infostealers là một thành phần quan trọng trong hệ sinh thái ransomware. Những phần mềm độc hại này hoạt động lặng lẽ, thu thập thông tin nhạy cảm từ hệ thống bị nhiễm, bao gồm thông tin đăng nhập, dữ liệu tài chính và thông tin kinh doanh độc quyền. Dữ liệu bị đánh cắp này sau đó được sử dụng để thực hiện các cuộc tấn công tiếp theo, khi các nhóm ransomware mua lại hoặc khai thác thông tin này trên các nền tảng tội phạm mạng.

Ví dụ, CEO của UnitedHealth đã xác nhận rằng trong cuộc tấn công ransomware vào tháng 2/2024, tội phạm mạng đã sử dụng thông tin đăng nhập bị đánh cắp để truy cập từ xa vào cổng Citrix của Change Healthcare, một dịch vụ truy cập từ xa không có xác thực đa yếu tố (MFA). Kẻ tấn công đã di chuyển ngang trong hệ thống bị xâm nhập và đánh cắp dữ liệu trong 9 ngày trước khi triển khai ransomware.

KELA đã quan sát thấy nhiều trường hợp thông tin đăng nhập bị xâm phạm liên quan đến Change Healthcare, bị rò rỉ hoặc rao bán trên các nền tảng tội phạm mạng, một số trong đó xuất hiện chỉ vài ngày trước cuộc tấn công. Dù chưa thể xác định chắc chắn rằng kẻ tấn công đã sử dụng những thông tin này, nhưng đây vẫn là một phương thức xâm nhập tiềm năng.

Cuộc tấn công này gây hậu quả nghiêm trọng do nhiều nhóm tội phạm mạng tham gia vào sự cố. Ban đầu, dữ liệu bị đánh cắp bởi một đối tác của Alphv (BlackCat). Tuy nhiên, chỉ vài tuần sau – dù Change Healthcare được cho là đã trả 22 triệu USD tiền chuộc – một nhóm khác tên RansomHub tuyên bố đang nắm giữ 4TB dữ liệu của Change Healthcare và UnitedHealth và yêu cầu một khoản tiền chuộc mới.

Công ty nạn nhân xác nhận đã trả tiền chuộc để bảo vệ dữ liệu nhạy cảm, nhưng không tiết lộ rằng số tiền đó được trả cho Alphv (BlackCat) hay RansomHub – nhóm thứ hai đe dọa rò rỉ dữ liệu. Theo kiểm tra của KELA, bài đăng của RansomHub với tiêu đề “Change HealthCare – OPTUM Group – United HealthCare Group” đã bị xóa khỏi trang web vào cuối tháng 4/2024, cho thấy RansomHub có thể đã nhận được tiền chuộc và gỡ bỏ bài đăng.

Chi phí của vụ tấn công là cực kỳ lớn. Một dấu hiệu cho thấy mức độ thiệt hại là UnitedHealth đã phải chi gần 4,7 tỷ USD để hỗ trợ các nhà cung cấp dịch vụ y tế bị ảnh hưởng bởi cuộc tấn công mạng này!

Tận dụng Nền tảng Tình báo Mạng của KELA để Chống Ransomware

Nền tảng tình báo mạng của KELA cung cấp một bộ công cụ mạnh mẽ để thu thập và phân tích thông tin về các mối đe dọa mạng tiềm ẩn cũng như đang hoạt động, giúp các tổ chức đưa ra quyết định bảo mật chính xác. Dưới đây là cách KELA có thể tạo ra sự thay đổi trong cuộc chiến chống ransomware:

Phát hiện mối đe dọa chủ động

Nền tảng của KELA cho phép các tổ chức xác định và phản ứng với các mối đe dọa trước khi chúng gây ra thiệt hại. Bằng cách giám sát các nguồn tội phạm mạng, hoạt động của hacker và các nguồn tình báo khác, KELA cung cấp thông tin theo thời gian thực về các hoạt động ransomware tiềm tàng. Nhờ cách tiếp cận chủ động này, doanh nghiệp có thể củng cố hệ thống phòng thủ và giảm thiểu lỗ hổng bảo mật mà các Initial Access Brokers (IABs) có thể khai thác.

Hiểu rõ phương thức tấn công

Nền tảng tình báo của KELA cung cấp thông tin chi tiết về cách các Initial Access Brokers và Infostealers hoạt động. Điều này giúp các nhóm bảo mật xây dựng chiến lược phòng thủ nhắm vào từng mối đe dọa cụ thể. Ví dụ, hệ thống của KELA có thể phát hiện và cảnh báo về các hoạt động đáng ngờ hoặc tài khoản bị xâm phạm trên dark web, cho phép doanh nghiệp hành động trước khi bị tấn công.

Chia sẻ tình báo về mối đe dọa theo thời gian thực

Bằng cách tận dụng dữ liệu từ KELA, doanh nghiệp có thể tiếp cận các chiến thuật, kỹ thuật và quy trình (TTPs) mới nhất mà các nhóm ransomware đang sử dụng. Hơn nữa, nền tảng của KELA hỗ trợ chia sẻ thông tin tình báo trong cộng đồng, giúp tạo ra một hệ thống phòng thủ tập thể, khiến các hoạt động tội phạm mạng trở nên khó khăn hơn.

Ứng phó và khắc phục sự cố

Trong trường hợp xảy ra tấn công ransomware, nền tảng tình báo của KELA có thể đẩy nhanh quá trình ứng phó sự cố. Nhờ việc hiểu rõ bối cảnh mối đe dọa, nhóm ứng phó có thể nhanh chóng xác định loại ransomware, nắm bắt phương thức lây lan và triển khai chiến lược kiểm soát, loại bỏ mối đe dọa hiệu quả.

Tối ưu ROI với Nền tảng Tình báo Mạng của KELA

Đầu tư vào nền tảng tình báo mạng của KELA không chỉ giúp tăng cường bảo mật mà còn mang lại lợi tức đầu tư (ROI) đáng kể. Dưới đây là cách KELA giúp doanh nghiệp tối ưu hóa chi phí và bảo vệ tài sản:

Giảm tổn thất tài chính

Ngăn chặn các cuộc tấn công ransomware đồng nghĩa với việc tiết kiệm chi phí đáng kể. Nền tảng của KELA giúp doanh nghiệp tránh được các khoản tiền chuộc, chi phí khôi phục dữ liệu và các khoản phạt do vi phạm dữ liệu, từ đó có thể tiết kiệm hàng triệu USD.

Duy trì hoạt động kinh doanh liên tục

Các cuộc tấn công ransomware có thể làm tê liệt hoạt động doanh nghiệp, dẫn đến thời gian gián đoạn và mất doanh thu. KELA đảm bảo rằng doanh nghiệp có thể duy trì hoạt động ổn định bằng cách ngăn chặn hoặc giảm thiểu tác động của các cuộc tấn công một cách nhanh chóng.

Bảo vệ danh tiếng thương hiệu

Một cuộc tấn công ransomware thành công có thể gây tổn hại nghiêm trọng đến danh tiếng của doanh nghiệp, làm mất lòng tin của khách hàng và ảnh hưởng đến cơ hội kinh doanh trong tương lai. Với tình báo bảo mật tiên tiến từ KELA, doanh nghiệp có thể thể hiện một tư thế phòng thủ mạnh mẽ, giúp nâng cao uy tín thương hiệu và củng cố niềm tin của khách hàng.

Tối ưu hóa khoản đầu tư vào an ninh mạng

Nền tảng của KELA giúp doanh nghiệp phân bổ nguồn lực một cách hiệu quả hơn. Bằng cách hiểu rõ những mối đe dọa quan trọng nhất, doanh nghiệp có thể ưu tiên đầu tư vào các biện pháp bảo mật mang lại hiệu quả cao nhất, đảm bảo sử dụng ngân sách an ninh mạng tối ưu.

Kết luận

Trong bối cảnh ransomware liên tục đe dọa an ninh doanh nghiệp, việc tận dụng nền tảng tình báo mạng của KELA là vô cùng cần thiết. Nhờ khả năng phát hiện mối đe dọa sớm, hiểu rõ phương thức tấn công và chia sẻ thông tin tình báo, KELA giúp các tổ chức ngăn chặn các cuộc tấn công ransomware trước khi chúng gây ra thiệt hại.

Điều này không chỉ bảo vệ tài sản quan trọng mà còn mang lại lợi tức đầu tư (ROI) đáng kể, giúp KELA trở thành một thành phần quan trọng trong chiến lược an ninh mạng hiện đại.

Thông tin hãng cung cấp giải pháp

Unitas là nhà phân phối ủy quyền tại Việt Nam của các hãng công nghệ lớn của thế giới: Commvault, ExaGrid, VergeIO, Nexsan, DDN, Tintri, MinIO, LogicMonitor, Netgain, Kela, UltraRed, Quokka, Safous, Hackuity, Cyabra, Cymetrics, ThreatDown, F-Secure, OutSystems, Micas Networks …