Smishing như một vector tấn công trong Supply Chain

Smishing là gì? Smishing là viết tắt của SMS phishing — một kỹ thuật tấn công mạng trong đó attacker gửi tin nhắn giả mạo để lừa người dùng nhấp vào link độc hại, chia sẻ thông tin nhạy cảm hoặc cài mã độc. Khác với email phishing, smishing khai thác mức độ tin tưởng […]

Kiến trúc AI hiện đại vì sao lại vỡ ở tầng dữ liệu?

Kiến trúc AI hiện đại thường được xây dựng trên một giả định khá dễ chịu: khi AI chậm lại, giải pháp sẽ là bổ sung thêm compute hoặc dùng model tốt hơn. GPU lớn hơn. Cluster dày hơn. Kiến trúc mới hơn. Nhưng giờ đây, chính giả định đó đang khiến nhiều tổ chức […]

Exposure và Vulnerability

Exposure và Vulnerability: Khác nhau ở đâu và vì sao sự khác biệt này lại quan trọng? Trong nhiều năm, các chương trình an ninh mạng đã xem vulnerability là đơn vị cốt lõi của rủi ro. Vá nhanh, vá đều, vá tất cả — và hệ thống sẽ an toàn. Cách tiếp cận đó […]

The Fearless CIO

Vì sao nói “Yes” với AI là câu trả lời an toàn duy nhất trong năm 2026 Trong nhiều thập kỷ, văn phòng CIO thường được gọi, một cách thân mật hoặc không mấy thiện cảm, là “Department of No”. Security gần như đồng nghĩa với ma sát. Nếu một công cụ bị xem là […]

Data Availability trong Memory Supercycle

Trong vài tháng qua, trọng tâm của nhiều tổ chức IT là chuẩn bị cho làn sóng tăng giá RAM và NVMe SSD, cùng với tình trạng chậm giao server đang diễn ra trên diện rộng. Cũng trong khoảng thời gian đó, VergeOS 26.1 được phát hành với nhiều cải tiến quan trọng về data […]

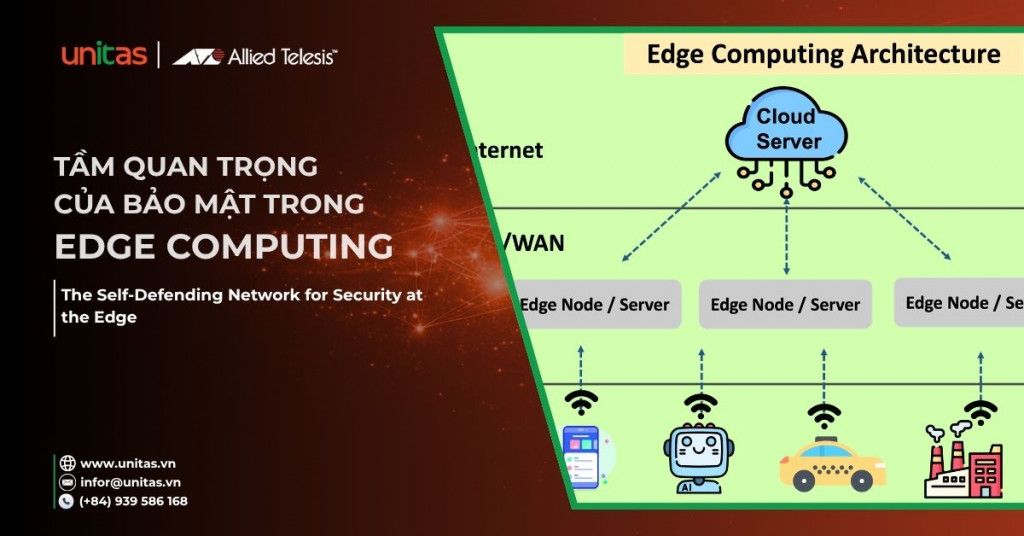

Edge Computing và tầm quan trọng của bảo mật

Thế giới đang nhanh chóng trở nên siêu kết nối và ngập tràn dữ liệu. Các thiết bị như smartphone, tablet, thiết bị điều khiển giọng nói hay khóa thông minh liên tục trao đổi dữ liệu với các ứng dụng để thực hiện nhiều tác vụ khác nhau. Việc tạo và sao chép dữ […]

Quokka gia nhập Microsoft Intelligent Security Association (MISA)

Quokka chính thức trở thành thành viên của Microsoft Intelligent Security Association (MISA) – hệ sinh thái quy tụ các công ty phát triển phần mềm và đối tác dịch vụ bảo mật, cùng tích hợp giải pháp với công nghệ Microsoft Security nhằm bảo vệ khách hàng trước các mối đe dọa ngày càng […]

ExaGrid Tiered Backup Storage

Giải pháp lưu trữ backup thế hệ mới cho doanh nghiệp Các doanh nghiệp hiện nay đang phải đối mặt với nhu cầu backup tăng nhanh, thời gian thực hiện ngày càng bị rút ngắn và mối đe dọa ransomware luôn hiện hữu. Điều này buộc các tổ chức phải xem xét lại toàn bộ […]

From Detection to Clean Recovery

Thu hẹp khoảng cách giữa phát hiện và phục hồi trong an ninh mạng Trong các cuộc trao đổi với các lãnh đạo an ninh mạng, một thực tế ngày càng rõ ràng: detection chỉ là một nửa của bài toán. Nửa còn lại—yếu tố quyết định doanh nghiệp có thể tiếp tục vận hành […]

Software Supply Chain Attacks

Các loại tấn công và rủi ro cốt lõi Trong những năm gần đây, software supply chain attack đã trở thành một trong những mối đe dọa nguy hiểm và tăng trưởng nhanh nhất trong lĩnh vực cybersecurity. Thay vì tấn công trực tiếp vào một tổ chức, attacker nhắm vào các thành phần “đáng […]