Quokka Đạt Chứng Nhận Tuân Thủ SOC 2

Bảo mật thiết bị di động là một vấn đề phức tạp. Bề mặt tấn công luôn thay đổi, và mỗi nhà cung cấp trong hệ thống của bạn đều có thể làm gia tăng rủi ro. Trong bối cảnh các vụ vi phạm liên quan đến bên thứ ba ngày càng gia tăng, bảo […]

Tương Lai Của An Ninh Mạng (Cyber Security) Và Tuân Thủ (Compliance) Trong Kỷ Nguyên Số: Góc Nhìn Chuyên Sâu Từ Các Chuyên Gia

Trong bối cảnh kỹ thuật số hóa ngày càng sâu rộng, các thách thức về an ninh mạng và tuân thủ quy định đã trở thành những ưu tiên hàng đầu đối với mọi tổ chức. Tập đầu tiên của podcast “Continuous Compliance” của Commvault đã mang đến một cuộc thảo luận đầy ý nghĩa […]

Hiểu rõ hơn về Ransomware: Cơ chế hoạt động và hệ sinh thái tội phạm mạng

Với tốc độ tăng trưởng đáng báo động, mã độc tống tiền (ransomware) đã trở thành một mối đe dọa kỹ thuật số nhức nhối, không chỉ gây thiệt hại về tài chính mà còn ảnh hưởng nghiêm trọng đến hoạt động kinh doanh và uy tín của các tổ chức. Từ quý 2 năm […]

Kiên cường trong Kỷ nguyên Trí tuệ nhân tạo: Nâng tầm an ninh và khả năng phục hồi trong môi trường CNTT hiện đại

Sự tiến bộ đột phá trong lĩnh vực Trí tuệ Nhân tạo (AI) đã mở rộng đáng kể ranh giới của khả năng công nghệ, thúc đẩy một làn sóng lạc quan, thử nghiệm và cuộc đua đầu tư, triển khai các giải pháp AI trên mọi ngành nghề. Từ sức mạnh tính toán khổng […]

Cảnh báo khoảng cách giữa hạ tầng CNTT và bảo mật có thể gây nguy hiểm cho doanh nghiệp trong kỉ nguyên số

Jane Frankland, một người có nhiều năm trong lĩnh vực an ninh mạng và là người ủng hộ mạnh mẽ cho phụ nữ trong lĩnh vực công nghệ, gần đây đã tham gia cùng Darren Thomson trên podcast STRIVE để thảo luận về khoảng cách cấp thiết và ngày càng lớn giữa các đội ngũ […]

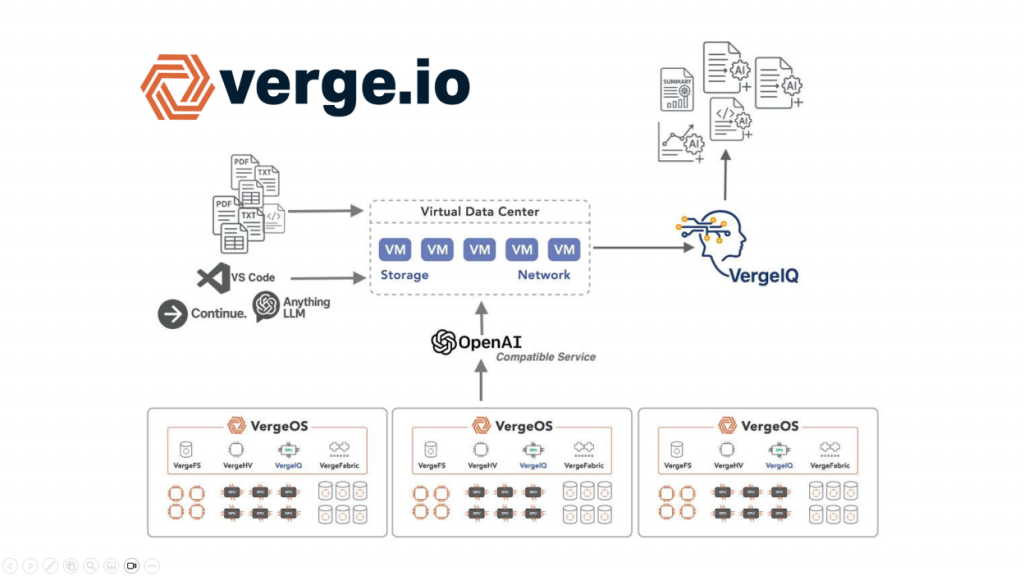

Giới thiệu VergeIQ: AI On-Premises cho mọi doanh nghiệp

VergeIO, nhà phát triển VergeOS – nền tảng định nghĩa bằng phần mềm đầu tiên tích hợp ảo hóa, lưu trữ và mạng – tự hào công bố VergeIQ, một giải pháp cơ sở hạ tầng AI doanh nghiệp tích hợp hoàn toàn, cho phép các doanh nghiệp và tổ chức nghiên cứu triển khai […]

10 Dấu hiệu nhận biết tài khoản mạng xã hội giả mạo

Với vô số tài khoản trên mạng xã hội, việc nhận diện một hồ sơ giả mạo có thể là một nhiệm vụ khó khăn, đặc biệt đối với những người không rành công nghệ. Ước tính có khoảng 4-6% hồ sơ trên mạng xã hội là giả mạo, và với hàng tỷ người dùng […]

Commvault Arlie: Nâng tầm quản lý hạ tầng CNTT bằng trí tuệ nhân tạo AI đúng nghĩa

Trong bối cảnh hạ tầng công nghệ thông tin (CNTT) ngày càng phức tạp và đòi hỏi khả năng phục hồi cao, việc áp dụng Trí tuệ nhân tạo (AI) đã trở thành một xu thế không thể đảo ngược. Tuy nhiên, không phải giải pháp AI nào cũng mang lại giá trị thực sự […]

Quản Lý Truy Cập Đặc Quyền Từ Xa (RPAM) là gì?

Các tổ chức ngày nay đang đối mặt với thách thức ngày càng lớn trong việc bảo mật truy cập vào các hệ thống và dữ liệu quan trọng nhất của họ, đặc biệt khi làm việc từ xa ngày càng trở nên phổ biến. Các biện pháp bảo mật truyền thống được thiết kế […]

Cách Hacker Khai Thác Các Lỗ Hổng IIoT Trong Sản Xuất Thông Minh

Sản xuất thông minh (Smart Manufacturing) đã phát triển đáng kể nhờ vào Internet Vạn Vật Công Nghiệp (Industrial IoT – IIoT). Việc kết nối các cảm biến, robot và hệ thống điều khiển giúp các nhà sản xuất khai thác thông tin theo thời gian thực, tăng hiệu quả, hợp lý hóa hoạt động […]